Cisco Meraki MX

Bezpieczeństwo i SD-WAN w modelu chmurowym

Współczesne sieci firmowe muszą być jednocześnie wydajne, bezpieczne i elastyczne. Coraz więcej organizacji przenosi swoje środowiska do chmury, korzysta z aplikacji SaaS i obsługuje zdalnych pracowników. W takim modelu klasyczne rozwiązania sieciowe przestają wystarczać – potrzebne są narzędzia, które łączą bezpieczeństwo, kontrolę i prostotę zarządzania. Odpowiedzią na te potrzeby jest Cisco Meraki MX – nowoczesna platforma łącząca funkcje zapory sieciowej, bramy VPN, systemu UTM oraz kontrolera SD-WAN, zarządzanego całkowicie z poziomu chmury. Urządzenia z tej serii umożliwiają budowę bezpiecznych, inteligentnych połączeń między oddziałami, użytkownikami i zasobami chmurowymi, przy jednoczesnym zachowaniu pełnej kontroli z centralnego panelu Meraki Dashboard.

Dzięki temu Cisco Meraki MX pozwala firmom dowolnej wielkości wdrożyć zaawansowane zabezpieczenia i inteligentne routowanie, bez potrzeby utrzymywania rozbudowanej infrastruktury lokalnej. To rozwiązanie, które w praktyce łączy dwa światy – bezpieczeństwo klasy enterprise i prostotę chmurowego zarządzania.

Planujesz wdrożenie rozwiązań Cisco Meraki MX w swojej firmie? Skontaktuj się z naszym zespołem – pomożemy dobrać odpowiedni model, licencję i architekturę sieci.

W skrócie:

Czym jest Cisco Meraki MX

Cisco Meraki MX to seria nowoczesnych urządzeń typu security appliance, które łączą w sobie funkcje zapory sieciowej nowej generacji, bramy VPN, routera oraz kontrolera SD-WAN. W przeciwieństwie do tradycyjnych firewalli, Meraki MX działa w pełni w modelu cloud-managed – czyli zarządzanym z chmury. Oznacza to, że cała konfiguracja, monitorowanie i aktualizacje odbywają się przez intuicyjny panel Meraki Dashboard, bez konieczności stosowania lokalnych serwerów zarządzających.

Urządzenia Meraki MX są zaprojektowane jako rozwiązanie UTM (Unified Threat Management) – oferują kompleksową ochronę przed zagrożeniami, kontrolę ruchu, filtrowanie treści oraz funkcje analizy aplikacji i użytkowników. Dzięki integracji z globalną bazą zagrożeń Cisco Talos, system automatycznie aktualizuje sygnatury i mechanizmy detekcji, zapewniając ochronę w czasie rzeczywistym.

Najważniejsze funkcje Cisco Meraki MX obejmują:

- Zapora nowej generacji (NGFW) z inspekcją ruchu i kontrolą aplikacji,

- VPN site-to-site i klient VPN dla użytkowników zdalnych,

- System IPS/IDS (Snort) – wykrywanie i blokowanie prób ataku,

- Ochrona przed malware i phishingiem dzięki Cisco Advanced Malware Protection (AMP),

- Filtrowanie treści (Content Filtering) oraz kontrola dostępu użytkowników,

- Zarządzanie ruchem i kształtowanie QoS dla aplikacji biznesowych,

- Obsługa SD-WAN – inteligentne routowanie i optymalizacja wielu łączy internetowych.

Dzięki temu Cisco Meraki MX zapewnia pełną widoczność ruchu, elastyczność wdrożenia i zautomatyzowane bezpieczeństwo, które można dopasować do każdej organizacji – od małych biur po duże przedsiębiorstwa i instytucje publiczne.

Architektura Cisco Meraki MX w praktyce

Architektura Cisco Meraki MX została zaprojektowana z myślą o prostocie wdrożenia i centralnym zarządzaniu. Cała konfiguracja odbywa się przez Meraki Dashboard – platformę chmurową, która pozwala na bieżąco monitorować ruch sieciowy, stan urządzeń oraz wdrażać nowe polityki bezpieczeństwa w wielu lokalizacjach jednocześnie.

W praktyce urządzenie Meraki MX pełni rolę bramy sieciowej (security gateway), przez którą przechodzi cały ruch internetowy i międzyoddziałowy. Dzięki temu administratorzy zyskują pełną kontrolę nad tym, co dzieje się w sieci – niezależnie od tego, czy użytkownicy pracują lokalnie, czy zdalnie.

🔹 SD-WAN – inteligentne łączenie i optymalizacja ruchu

Kluczowym elementem architektury Meraki MX jest SD-WAN (Software-Defined Wide Area Network), czyli technologia pozwalająca na dynamiczne zarządzanie wieloma łączami internetowymi. Urządzenie monitoruje jakość połączeń (opóźnienia, jitter, utratę pakietów) i automatycznie wybiera najlepszą trasę dla poszczególnych aplikacji – np. priorytetowo traktuje ruch Microsoft Teams, Webex czy Zoom. Dzięki temu sieć staje się szybsza, bardziej odporna na awarie i efektywna kosztowo, ponieważ nie wymaga stosowania drogich łączy MPLS.

🔹 Integracja z ekosystemem Cisco Meraki

Seria MX jest częścią spójnego ekosystemu Cisco Meraki, który obejmuje również:

- Meraki MR – punkty dostępowe Wi-Fi zarządzane z chmury,

- Meraki MS – przełączniki sieciowe,

- Meraki MG – bramy LTE/5G,

- Meraki MV – systemy monitoringu wideo IP.

Wszystkie te urządzenia można konfigurować i monitorować w tym samym interfejsie Meraki Dashboard, co upraszcza zarządzanie i pozwala zachować pełną widoczność infrastruktury w jednym miejscu.

🔹 Automatyzacja i aktualizacje z chmury

Wszystkie urządzenia Cisco Meraki MX otrzymują automatyczne aktualizacje bezpieczeństwa i firmware’u bez potrzeby ręcznej interwencji administratora. Dzięki połączeniu z chmurą Cisco, system stale analizuje ruch, identyfikuje anomalie i aktualizuje reguły ochrony, co znacząco redukuje ryzyko luk bezpieczeństwa. W efekcie architektura Cisco Meraki MX pozwala firmom budować nowoczesne, inteligentne i bezpieczne sieci WAN – bez skomplikowanych procesów konfiguracji i bez konieczności utrzymywania zaawansowanego zaplecza serwerowego.

Bezpieczeństwo sieci z Cisco Meraki MX

Jednym z głównych powodów, dla których firmy wybierają Cisco Meraki MX, jest jego kompleksowe podejście do bezpieczeństwa. To rozwiązanie typu UTM (Unified Threat Management), które łączy w jednym urządzeniu funkcje zapory nowej generacji (NGFW), ochrony przed złośliwym oprogramowaniem, filtrowania treści, systemu IPS/IDS i VPN. Całość jest zarządzana z poziomu chmury – co oznacza, że administratorzy nie muszą utrzymywać lokalnej infrastruktury serwerowej ani ręcznie aktualizować baz zagrożeń.

Firewall i system IPS/IDS Snort

Meraki MX wykorzystuje silnik Snort, opracowany przez Cisco, który analizuje ruch sieciowy w czasie rzeczywistym i wykrywa anomalie, ataki oraz próby włamań. System działa w trybie prewencyjnym – blokuje złośliwe pakiety, zanim dotrą one do sieci wewnętrznej. Polityki bezpieczeństwa można łatwo dostosować w Meraki Dashboard, dzięki czemu urządzenie działa optymalnie w środowiskach o różnej skali i poziomie ryzyka.

Advanced Malware Protection (AMP)

AMP for Meraki MX zapewnia skuteczną ochronę przed malware, ransomware i złośliwymi plikami. Ruch sieciowy jest analizowany w czasie rzeczywistym przy wykorzystaniu globalnej bazy zagrożeń Cisco Talos, a podejrzane pliki są skanowane i blokowane jeszcze przed uruchomieniem. Administrator może też śledzić ścieżkę infekcji, sprawdzać, który użytkownik pobrał niebezpieczny plik i błyskawicznie go odizolować.

Filtrowanie treści i kontrola aplikacji

Cisco Meraki MX pozwala zarządzać dostępem do stron internetowych i aplikacji w oparciu o kategorie, reputację domen lub konkretne reguły. Dzięki Content Filtering można np. zablokować serwisy streamingowe, portale społecznościowe czy strony o niskim poziomie zaufania. Dodatkowo system potrafi rozpoznawać aplikacje i klasyfikować ruch – co ułatwia egzekwowanie polityk bezpieczeństwa i priorytetyzację łączy.

Zarządzanie użytkownikami i uwierzytelnianie

Meraki MX wspiera integrację z Active Directory, LDAP, RADIUS i SAML, co umożliwia kontrolę dostępu na poziomie użytkownika lub grupy. Można w ten sposób wdrażać polityki oparte na rolach (RBAC), tworzyć strefy zaufania i ograniczać ruch międzysegmentowy w sieci firmowej.

Bezpieczne połączenia VPN

Cisco Meraki MX obsługuje zarówno VPN site-to-site (łączenie oddziałów), jak i VPN client dla użytkowników zdalnych. Tunelowanie ruchu odbywa się z użyciem silnego szyfrowania (IPsec, AES-256), co zapewnia poufność danych przesyłanych pomiędzy lokalizacjami lub użytkownikami pracującymi zdalnie. Konfiguracja VPN odbywa się z poziomu dashboardu w kilka kliknięć – bez konieczności ręcznej edycji reguł.

Dzięki połączeniu tych funkcji w jednym urządzeniu, Cisco Meraki MX zapewnia pełną ochronę warstwową – od filtracji ruchu po zaawansowaną analizę zagrożeń. Co ważne, wszystkie mechanizmy są automatycznie aktualizowane z chmury Cisco, dzięki czemu rozwiązanie chroni firmę także przed nowymi, nieznanymi wcześniej zagrożeniami (zero-day).

Cisco Meraki MX jako rozwiązanie SD-WAN

Wraz z rosnącym znaczeniem aplikacji chmurowych i pracy zdalnej, tradycyjne sieci WAN oparte na łączach MPLS stają się niewystarczające. Ich utrzymanie jest kosztowne, a konfiguracja – mało elastyczna. Dlatego coraz więcej firm decyduje się na wdrożenie SD-WAN (Software-Defined Wide Area Network), które pozwala dynamicznie zarządzać ruchem między lokalizacjami.

Cisco Meraki MX w naturalny sposób integruje funkcje SD-WAN, oferując nowoczesny sposób zarządzania połączeniami między oddziałami, chmurą i użytkownikami zdalnymi. Urządzenie analizuje jakość łączy w czasie rzeczywistym (m.in. opóźnienia, jitter, utratę pakietów) i automatycznie wybiera najlepszą ścieżkę dla ruchu aplikacyjnego. Dzięki temu priorytetowe aplikacje – jak Microsoft Teams, Webex, Zoom czy systemy ERP – zawsze działają stabilnie, niezależnie od obciążenia sieci.

Inteligentne wykorzystanie wielu łączy

Cisco Meraki MX może łączyć różne typy połączeń – np. MPLS, Internet, LTE/5G – i dynamicznie równoważyć między nimi ruch. W przypadku awarii jednego łącza ruch zostaje automatycznie przekierowany, co gwarantuje ciągłość działania. Wdrożenie takiego modelu nie wymaga złożonej konfiguracji – wszystkie reguły SD-WAN definiuje się w prosty sposób z poziomu Meraki Dashboard.

Optymalizacja aplikacji i priorytetyzacja ruchu

Meraki MX pozwala ustalać priorytety dla konkretnych typów ruchu – np. wideokonferencje, usługi chmurowe, aplikacje krytyczne. System rozpoznaje aplikacje (Layer 7) i dostosowuje trasę oraz pasmo, aby zapewnić użytkownikom najwyższą jakość połączenia. Administratorzy mogą w czasie rzeczywistym analizować wydajność poszczególnych usług i reagować na ewentualne przeciążenia.

Zarządzanie SD-WAN z chmury

Całość konfiguracji i monitoringu SD-WAN odbywa się w Meraki Dashboard, co znacząco upraszcza zarządzanie rozproszoną infrastrukturą. Wdrożenie nowych lokalizacji czy zmian w politykach odbywa się w sposób zdalny, automatyczny i skalowalny – bez konieczności wysyłania inżynierów w teren. Dzięki temu rozwiązanie Cisco Meraki MX idealnie sprawdza się w organizacjach wielooddziałowych, które chcą zapewnić stabilne połączenia i spójne bezpieczeństwo w całej sieci WAN.

Z punktu widzenia biznesu, wdrożenie SD-WAN w oparciu o Cisco Meraki MX oznacza:

- niższe koszty operacyjne,

- większą elastyczność i odporność sieci,

- lepsze doświadczenie użytkownika końcowego,

- oraz pełną widoczność i kontrolę nad ruchem między lokalizacjami.

W efekcie Meraki MX pozwala budować nowoczesną, inteligentną sieć WAN, która automatycznie dopasowuje się do wymagań biznesu – bez nadmiernej złożoności i kosztów utrzymania.

Zarządzanie w chmurze z Cisco Meraki Dashboard

Jednym z największych atutów rozwiązań Cisco Meraki, w tym serii Meraki MX, jest możliwość pełnego zarządzania z poziomu chmury. Panel Meraki Dashboard to centralna konsola, która umożliwia administratorom IT konfigurację, monitorowanie i analizę całej infrastruktury – niezależnie od liczby lokalizacji i urządzeń.

Dashboard jest dostępny przez przeglądarkę internetową lub aplikację mobilną, dzięki czemu zarządzanie siecią jest możliwe z dowolnego miejsca i w dowolnym momencie.

Pełna widoczność sieci w czasie rzeczywistym

Meraki Dashboard prezentuje ruch sieciowy w sposób przejrzysty – administratorzy mogą zobaczyć, które aplikacje generują największe obciążenie, ilu użytkowników jest aktualnie zalogowanych oraz jakie urządzenia są aktywne.

Dane są aktualizowane w czasie rzeczywistym, co pozwala szybko wykrywać nieprawidłowości i reagować zanim wpłyną one na wydajność infrastruktury.

Prosta konfiguracja i automatyzacja

Dzięki koncepcji zero-touch provisioning, nowe urządzenia Meraki MX mogą być dodane do sieci i skonfigurowane automatycznie po podłączeniu do Internetu. Administrator definiuje reguły i polityki w dashboardzie, a urządzenie pobiera konfigurację bezpośrednio z chmury.

To rozwiązanie szczególnie cenne dla organizacji posiadających wiele oddziałów – wdrożenie kolejnych lokalizacji staje się szybkie i powtarzalne.

Analityka i raportowanie

Panel Meraki Dashboard udostępnia rozbudowane raporty dotyczące:

- wydajności aplikacji i łączy WAN,

- bezpieczeństwa (np. wykryte zagrożenia, ruch zablokowany przez firewall),

- wykorzystania pasma przez użytkowników i urządzenia,

- historii zdarzeń sieciowych i zmian konfiguracji.

Dzięki temu zespoły IT mają dostęp do szczegółowych danych, które pozwalają podejmować lepsze decyzje i optymalizować polityki bezpieczeństwa.

Integracja z API i automatyzacją

Cisco Meraki oferuje otwarte API, które umożliwia integrację dashboardu z innymi narzędziami administracyjnymi – np. systemami monitoringu, automatyzacją wdrożeń czy helpdeskiem. Pozwala to tworzyć spójne procesy IT i centralnie zarządzać całym środowiskiem sieciowym w ramach jednej platformy.

Dzięki Meraki Dashboard, zarządzanie rozproszoną infrastrukturą staje się prostsze, bardziej przejrzyste i w pełni skalowalne. Firmy zyskują pełną kontrolę nad bezpieczeństwem, wydajnością i konfiguracją sieci, bez konieczności utrzymywania lokalnych kontrolerów czy serwerów administracyjnych.

Modele i konfiguracje Cisco Meraki MX

Seria Cisco Meraki MX obejmuje szeroki zakres urządzeń, zaprojektowanych tak, by dopasować się do potrzeb każdej organizacji – od małych biur po duże przedsiębiorstwa i centra danych. Wszystkie modele działają w oparciu o ten sam system operacyjny i chmurowy panel Meraki Dashboard, różnią się natomiast wydajnością, liczbą portów i obsługiwanym ruchem VPN.

| Zastosowanie | Przykładowe modele | Przepustowość (fw/VPN) | Charakterystyka |

|---|---|---|---|

| Małe biura i oddziały | MX64, MX68, MX75 | do 450 Mb/s | Kompaktowe urządzenia z wbudowanym Wi-Fi, idealne do zdalnych lokalizacji i punktów sprzedaży. |

| Średnie firmy i biura regionalne | MX85, MX95, MX105 | do 1 Gb/s | Wysoka wydajność i funkcje SD-WAN, obsługa wielu łączy WAN i VPN site-to-site. |

| Duże organizacje i centra danych | MX250, MX450 | do 4–6 Gb/s | Urządzenia klasy enterprise z redundantnymi zasilaczami, obsługą tysięcy użytkowników i zaawansowanymi funkcjami bezpieczeństwa. |

Elastyczność wdrożenia

Każdy model Meraki MX można wdrożyć:

- jako urządzenie fizyczne (hardware appliance) – w serwerowniach i oddziałach,

- jako maszynę wirtualną (VMX) – w środowiskach chmurowych, np. Amazon Web Services (AWS) lub Microsoft Azure.

To rozwiązanie pozwala firmom tworzyć hybrydowe architektury SD-WAN, łączące infrastrukturę lokalną z chmurową – przy zachowaniu spójnego zarządzania i bezpieczeństwa.

Dobór urządzenia do potrzeb organizacji

Przy wyborze odpowiedniego modelu Cisco Meraki MX warto wziąć pod uwagę:

- liczbę użytkowników i wolumen ruchu w sieci,

- rodzaj aplikacji (np. wideokonferencje, systemy ERP, usługi chmurowe),

- liczbę oddziałów oraz sposób ich połączenia (VPN, SD-WAN),

- a także zakres wymaganych funkcji bezpieczeństwa (UTM, AMP, filtrowanie treści, IPS/IDS).

W praktyce mniejsze organizacje mogą rozpocząć od modeli z serii MX68 lub MX85, a w miarę rozwoju płynnie przejść na MX105 lub MX250 – bez konieczności zmiany architektury sieci.

Dzięki wspólnemu ekosystemowi Cisco Meraki, niezależnie od wybranego modelu, firma zyskuje jednolity poziom bezpieczeństwa, uproszczone zarządzanie i pełną skalowalność w miarę rozwoju infrastruktury.

Licencjonowanie i subskrypcje Meraki

W przeciwieństwie do tradycyjnych urządzeń sieciowych, Cisco Meraki MX działa w modelu subskrypcyjnym. Oznacza to, że zakup urządzenia to dopiero pierwszy krok – do jego działania niezbędna jest aktywna licencja Meraki, która zapewnia dostęp do wszystkich usług chmurowych, aktualizacji i wsparcia technicznego Cisco.

Bez aktywnej licencji urządzenie nie może komunikować się z platformą Meraki Dashboard, dlatego właściwy dobór subskrypcji jest kluczowy dla ciągłości działania sieci.

Rodzaje licencji Cisco Meraki MX

Cisco oferuje kilka poziomów licencjonowania, które różnią się zakresem funkcji bezpieczeństwa i SD-WAN:

| Licencja | Zakres funkcjonalny | Przeznaczenie |

|---|---|---|

| Enterprise | Routing, NAT, VPN, podstawowe funkcje bezpieczeństwa, SD-WAN | Dla firm, które potrzebują centralnego zarządzania i niezawodnego połączenia między lokalizacjami. |

| Advanced Security | Wszystko z wersji Enterprise + IPS/IDS (Snort), AMP, filtrowanie treści, integracja z Cisco Talos | Dla organizacji wymagających pełnej ochrony UTM i automatycznych aktualizacji bezpieczeństwa. |

| SD-WAN Plus | Wszystko z Advanced Security + zaawansowana analityka sieci, inteligentne ścieżki ruchu, telemetria i raporty WAN Health | Dla firm stawiających na wydajność, automatyzację i optymalizację połączeń między oddziałami. |

Czas trwania i zarządzanie licencją

Licencje Meraki są dostępne w wariantach od 1 do 10 lat. Wszystkie aktywacje, przedłużenia i aktualizacje odbywają się automatycznie w chmurze – bez potrzeby ręcznego wgrywania kluczy licencyjnych.

Administrator może w dowolnym momencie sprawdzić status licencji w Meraki Dashboard i zaplanować jej odnowienie z wyprzedzeniem.

Korzyści z modelu subskrypcyjnego

- Stały dostęp do najnowszych funkcji i poprawek bezpieczeństwa,

- Zarządzanie z chmury bez dodatkowej infrastruktury,

- Pełne wsparcie techniczne Cisco (TAC) w ramach aktywnej licencji,

- Elastyczne skalowanie licencji w miarę rozwoju organizacji,

- Jasny model kosztowy – jedna subskrypcja obejmuje wszystkie usługi.

Dzięki przejrzystemu licencjonowaniu i automatycznym aktualizacjom, Cisco Meraki MX pozwala firmom utrzymać najwyższy poziom bezpieczeństwa i stabilności sieci – bez konieczności zarządzania licencjami lokalnie.

Dla kogo jest Cisco Meraki MX

Rozwiązania z serii Cisco Meraki MX zostały zaprojektowane z myślą o organizacjach, które potrzebują bezpiecznej, elastycznej i centralnie zarządzanej infrastruktury sieciowej. Ich uniwersalność sprawia, że sprawdzają się zarówno w małych biurach, jak i w rozbudowanych środowiskach enterprise czy instytucjach publicznych.

Małe i średnie firmy (SMB)

Dla firm, które nie posiadają dużych działów IT, Meraki MX jest sposobem na profesjonalne zabezpieczenie sieci bez skomplikowanej konfiguracji. Dzięki prostemu w obsłudze Meraki Dashboard, właściciel lub administrator może samodzielnie monitorować bezpieczeństwo, tworzyć reguły dostępu i zarządzać połączeniami VPN. Rozwiązanie pozwala w kilka minut wdrożyć nową lokalizację – wystarczy podłączyć urządzenie do Internetu, a konfiguracja zostanie pobrana z chmury.

Średnie i duże przedsiębiorstwa

W większych organizacjach, które obsługują wiele biur, fabryk czy oddziałów, Meraki MX zapewnia centralne zarządzanie i automatyczną optymalizację połączeń SD-WAN. Administratorzy mogą monitorować całą infrastrukturę z jednego miejsca, analizować ruch w czasie rzeczywistym i wprowadzać zmiany w konfiguracji bez przestojów. To rozwiązanie, które upraszcza codzienną administrację i znacząco redukuje koszty utrzymania rozproszonej sieci.

Instytucje publiczne i edukacyjne

Sektor publiczny i uczelnie techniczne coraz częściej sięgają po Meraki MX ze względu na zgodność z regulacjami dotyczącymi ochrony danych (RODO, NIS2) oraz przejrzysty model licencjonowania. Umożliwia on łatwe zarządzanie dostępem użytkowników, filtrowanie treści oraz bezpieczne połączenia VPN dla pracowników zdalnych i studentów.

Firmy z rozproszoną strukturą i pracą hybrydową

Organizacje z wieloma lokalizacjami, zespołami terenowymi lub pracownikami zdalnymi szczególnie cenią Cisco Meraki MX za integrację z chmurą i możliwość konfiguracji VPN w kilka kliknięć. W połączeniu z rozwiązaniami Meraki MR i MS, urządzenia MX tworzą kompletny ekosystem, który umożliwia spójne zarządzanie bezpieczeństwem w biurze, w terenie i w chmurze.

W efekcie Cisco Meraki MX to idealne rozwiązanie dla firm i instytucji, które chcą połączyć prostotę obsługi, wysoką wydajność i pełną kontrolę nad bezpieczeństwem – bez kompromisów w zakresie funkcjonalności czy skalowalności.

Cisco Meraki MX a inne rozwiązania UTM/SD-WAN

Rynek zapór nowej generacji i rozwiązań SD-WAN jest dziś bardzo szeroki – wiele firm oferuje systemy, które łączą routing, VPN i ochronę UTM. Jednak Cisco Meraki MX wyróżnia się tym, że został zaprojektowany od podstaw z myślą o pełnym zarządzaniu z chmury, prostocie wdrożenia i minimalnym obciążeniu zespołów IT.

Zintegrowany ekosystem bezpieczeństwa

W przeciwieństwie do wielu samodzielnych rozwiązań firewall lub SD-WAN, Meraki MX jest częścią szerszego ekosystemu Cisco Meraki. Dzięki temu może bezpośrednio współpracować z punktami dostępowymi Meraki MR, przełącznikami Meraki MS, a także systemami bezpieczeństwa Cisco – jak Cisco Umbrella, Duo Security czy Cisco Talos. Taka integracja oznacza, że wszystkie komponenty sieci działają według tych samych polityk bezpieczeństwa i są widoczne w jednym panelu administracyjnym.

Prostota zamiast złożoności

W wielu tradycyjnych rozwiązaniach UTM wdrożenie i konfiguracja wymagają rozbudowanej wiedzy technicznej oraz ręcznego utrzymania aktualizacji. W modelu Meraki cała administracja odbywa się w Meraki Dashboard – przez przeglądarkę internetową lub aplikację mobilną. Urządzenia są automatycznie aktualizowane, a ich konfiguracja może być sklonowana i wdrożona w nowych lokalizacjach w kilka minut. Dzięki temu Cisco Meraki MX pozwala firmom skupić się na rozwoju biznesu, a nie na utrzymaniu infrastruktury.

Zarządzanie wielooddziałowe i skalowalność

Meraki MX został stworzony z myślą o organizacjach posiadających wiele lokalizacji – biur, oddziałów czy punktów sprzedaży. Wszystkie urządzenia działają w ramach jednej konsoli chmurowej, co pozwala tworzyć i egzekwować spójne polityki bezpieczeństwa w całej organizacji. To podejście eliminuje potrzebę utrzymywania lokalnych kontrolerów i upraszcza skalowanie infrastruktury w miarę rozwoju firmy.

Bezpieczeństwo klasy enterprise bez skomplikowanej administracji

Cisco Meraki MX łączy w sobie zaawansowane technologie ochronne (IPS/IDS Snort, AMP, filtrowanie treści, VPN) z prostotą charakterystyczną dla środowisk zarządzanych z chmury. W efekcie firmy otrzymują rozwiązanie klasy enterprise, które można wdrożyć i utrzymywać bez konieczności zatrudniania dedykowanego zespołu administratorów bezpieczeństwa.

Dla wielu organizacji to właśnie ten balans – między prostotą a zaawansowaniem technologicznym – sprawia, że Cisco Meraki MX staje się naturalnym wyborem wśród rozwiązań UTM i SD-WAN. To inwestycja, która upraszcza zarządzanie siecią, obniża koszty operacyjne i zapewnia ciągłą ochronę na poziomie, którego oczekują współczesne firmy.

Wdrożenie i wsparcie Cisco Meraki MX z Nomacom

Wdrożenie rozwiązań Cisco Meraki MX to nie tylko konfiguracja sprzętu – to proces, który obejmuje dopasowanie architektury sieci, polityk bezpieczeństwa i integracji z istniejącą infrastrukturą IT. Dlatego coraz więcej firm decyduje się na współpracę z doświadczonym partnerem technologicznym, który pomoże przejść przez cały proces wdrożenia sprawnie i bezpiecznie. Nomacom jako autoryzowany partner Cisco zapewnia kompleksowe wsparcie w zakresie planowania, implementacji i utrzymania systemów Meraki.

Doradztwo techniczne i analiza potrzeb

Na etapie planowania analizujemy strukturę sieci, liczbę lokalizacji, typ połączeń i wymagania dotyczące bezpieczeństwa. Dzięki temu możemy dobrać właściwy model Meraki MX, odpowiednią licencję (Enterprise, Advanced Security, SD-WAN Plus) i zaprojektować spójną architekturę, dopasowaną do skali Twojej organizacji.

Projekt i wdrożenie rozwiązania

Zespół inżynierów Nomacom przygotowuje konfigurację sieci w oparciu o Meraki Dashboard – centralną konsolę zarządzania. Wdrożenie odbywa się zdalnie lub lokalnie, z zachowaniem najlepszych praktyk Cisco w zakresie bezpieczeństwa i niezawodności. W przypadku organizacji wielooddziałowych stosujemy automatyzację (Zero-Touch Provisioning), aby wdrożenie było szybkie i bezinwazyjne dla użytkowników.

Szkolenie i przekazanie wiedzy

Po zakończeniu wdrożenia prowadzimy krótkie szkolenie dla administratorów lub zespołu IT, obejmujące zarządzanie dashboardem, konfigurację polityk bezpieczeństwa oraz analizę ruchu sieciowego. Dzięki temu Twoja organizacja może samodzielnie i efektywnie korzystać z możliwości platformy Cisco Meraki.

Wsparcie i opieka techniczna

Po wdrożeniu zapewniamy bieżące wsparcie, monitoring i pomoc techniczną w zakresie obsługi urządzeń i licencji. Pomagamy także przy rozbudowie infrastruktury – np. dodawaniu nowych lokalizacji, integracji z siecią Wi-Fi (Meraki MR) czy przełącznikami (Meraki MS).

Dzięki współpracy z Nomacom, firmy zyskują nie tylko dostęp do technologii Cisco, ale również pewność stabilnego działania, optymalnej konfiguracji i szybkiego wsparcia technicznego. To gwarancja, że wdrożenie Cisco Meraki MX przyniesie wymierne efekty – w postaci lepszego bezpieczeństwa, wyższej wydajności i prostszej administracji siecią.

Podsumowanie

W dobie rosnącej liczby zagrożeń i rozproszonej pracy, firmy potrzebują sieci, które są jednocześnie bezpieczne, elastyczne i łatwe w zarządzaniu. Cisco Meraki MX doskonale odpowiada na te wyzwania, łącząc w jednym rozwiązaniu funkcje zapory nowej generacji, systemu UTM, bramy VPN i kontrolera SD-WAN – wszystko z poziomu intuicyjnego panelu chmurowego Meraki Dashboard.

Dzięki architekturze zarządzanej z chmury, integracji z ekosystemem Cisco oraz modelowi subskrypcyjnemu, Meraki MX pozwala firmom każdej wielkości budować nowoczesną infrastrukturę sieciową, która rozwija się wraz z potrzebami organizacji.

Wybierając Nomacom jako partnera wdrożeniowego, otrzymujesz nie tylko dostęp do technologii Cisco, ale też kompleksowe wsparcie w zakresie doradztwa, konfiguracji, szkolenia i utrzymania sieci. To realna wartość, która przekłada się na większe bezpieczeństwo, mniejsze koszty operacyjne i większą niezawodność systemu IT.

Masz pytania lub szukasz konkretnego rozwiązania IT?

Skontaktuj się z nami!

Doradzimy i przygotujemy indywidualną ofertę – szybko i profesjonalnie.

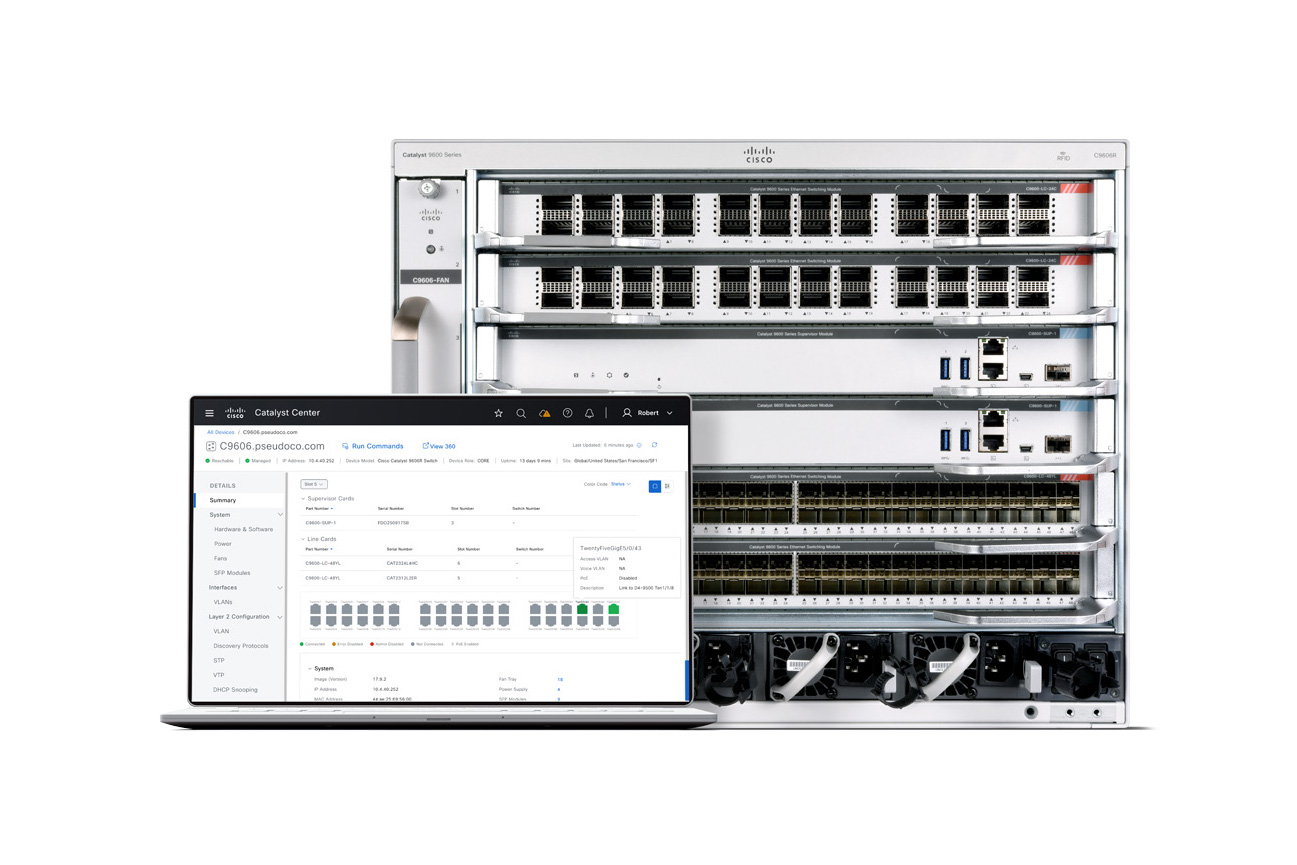

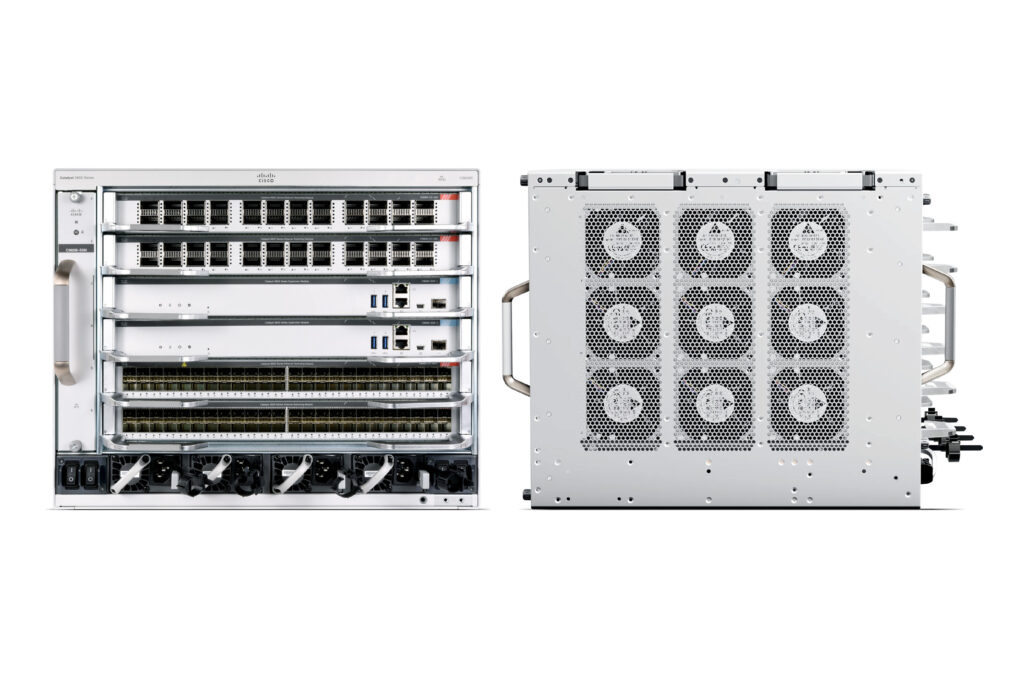

Cisco Catalyst 9600

Niezawodne przełączniki dla centrów danych i enterprise

Seria Cisco Catalyst od lat wyznacza standardy w projektowaniu infrastruktury sieciowej dla firm i instytucji. Od kompaktowych modeli dostępowych po rozbudowane rozwiązania klasy core – każde urządzenie łączy najwyższą jakość wykonania z niezrównaną stabilnością działania. W tym ekosystemie Cisco Catalyst 9600 zajmuje miejsce szczególne. To flagowy przełącznik klasy enterprise, zaprojektowany z myślą o dużych sieciach kampusowych i centrach danych, w których liczy się wydajność, niezawodność oraz bezpieczeństwo na najwyższym poziomie.

Masz pytania dotyczące Cisco Catalyst 9600? Skontaktuj się z nami.

W skrócie:

Cisco Catalyst 9600 – przełącznik klasy enterprise nowej generacji

W architekturze sieci korporacyjnych rola Cisco Catalyst 9600 jest jednoznaczna – to serce infrastruktury, które odpowiada za przesyłanie danych pomiędzy wszystkimi warstwami sieci. Dzięki modularnej konstrukcji, elastycznym opcjom rozbudowy i wsparciu najnowszych technologii, przełącznik ten jest idealnym rozwiązaniem dla środowisk wymagających najwyższej dostępności.

W porównaniu z modelami Cisco Catalyst 9500 (o stałej konfiguracji portów), seria 9600 oferuje znacznie większe możliwości skalowania oraz wymiany komponentów bez przerywania pracy sieci. Z tego względu jest szczególnie polecana dla dużych organizacji, instytucji finansowych, uczelni, centrów danych oraz operatorów infrastruktury krytycznej.

Najważniejsze cechy techniczne Cisco Catalyst 9600

Cisco Catalyst 9600 łączy w sobie wysoką wydajność, bezpieczeństwo i elastyczność konfiguracji. Urządzenia tej serii zapewniają przepustowość sięgającą kilku terabitów na sekundę, umożliwiając obsługę nawet najbardziej wymagających środowisk.

- Modularna konstrukcja – możliwość wymiany kart liniowych, supervisorów i zasilaczy bez przestoju.

- Obsługa wielu prędkości transmisji: 1G, 10G, 25G, 40G i 100G, co pozwala płynnie dostosowywać sieć do potrzeb rosnącego ruchu.

- Cisco StackWise Virtual – logiczne połączenie dwóch przełączników dla zwiększenia dostępności i redundancji.

- In-Service Software Upgrade (ISSU) – aktualizacje systemu bez konieczności wyłączania urządzenia.

- Zaawansowane mechanizmy bezpieczeństwa: Cisco TrustSec, szyfrowanie MACsec 256-bit, segmentacja sieci.

- Integracja z Cisco DNA Center i Software-Defined Access (SD-Access) – pełna automatyzacja, analityka i scentralizowane zarządzanie siecią.

- Redundantne komponenty klasy operatorskiej, zaprojektowane do pracy 24/7.

Modele i konfiguracje Cisco Catalyst 9600

Seria Cisco Catalyst 9600 obejmuje kilka wariantów, które różnią się liczbą slotów, rodzajem kart liniowych i wydajnością supervisorów. Dzięki temu administratorzy mogą zbudować rozwiązanie idealnie dopasowane do wymagań organizacji.

Najpopularniejsze modele:

- Cisco Catalyst C9606R – modularny przełącznik z 6 slotami na karty liniowe, przeznaczony dla dużych sieci kampusowych i centrów danych.

- Cisco C9600-LC-48YL – karta liniowa oferująca 48 portów 25G lub 4 porty uplink 100G, idealna do obsługi dużych wolumenów ruchu.

- Cisco C9600-SUP-2 / SUP-2XL – jednostki supervisor zapewniające zaawansowane możliwości zarządzania i przetwarzania pakietów z prędkością terabitową.

Jak dobrać odpowiednią konfigurację?

W mniejszych sieciach kampusowych wystarczający będzie jeden przełącznik 9606R z kartą 25G i redundantnym supervisorem. W przypadku dużych środowisk lub centrów danych warto rozważyć konfigurację z wieloma kartami 100G oraz rozwiązaniem StackWise Virtual, które zapewnia pełną redundancję.

Dlaczego Cisco Catalyst 9600 to idealne rozwiązanie dla dużych sieci

Cisco Catalyst 9600 to rozwiązanie klasy enterprise, które łączy skalowalność, bezpieczeństwo i elastyczność w jednym urządzeniu.

Dzięki modularnej budowie można je rozbudowywać bez wymiany całej platformy – wystarczy dołożyć nowe karty lub supervisor. Przełącznik ten jest także w pełni kompatybilny z innymi modelami z serii Catalyst, w tym z 9400 i 9500, tworząc spójną, hierarchiczną architekturę sieciową.

Dodatkowo, w przeciwieństwie do wielu rozwiązań dostępnych na rynku, Catalyst 9600 oferuje pełną integrację z Cisco DNA Center i SD-Access, co znacząco upraszcza zarządzanie dużą infrastrukturą i pozwala centralnie wdrażać polityki bezpieczeństwa w całej organizacji.

Trendy i przyszłość sieci korporacyjnych

Nowoczesne sieci korporacyjne coraz częściej opierają się na automatyzacji, analityce i bezpieczeństwie. Cisco Catalyst 9600 został zaprojektowany właśnie z myślą o tych kierunkach rozwoju:

- SDN i automatyzacja: pełna zgodność z Cisco DNA Center i SD-Access umożliwia centralne zarządzanie, wdrażanie polityk i monitorowanie wydajności sieci w czasie rzeczywistym.

- Analityka i telemetria: Catalyst 9600 dostarcza szczegółowych danych o ruchu, które mogą być wykorzystane do optymalizacji działania infrastruktury.

- Gotowość na IoT i edge computing: wysoka przepustowość i zaawansowane zabezpieczenia pozwalają na obsługę tysięcy urządzeń jednocześnie.

- Efektywność energetyczna: energooszczędne komponenty i inteligentne zarządzanie zasilaniem wspierają politykę zrównoważonego rozwoju.

Licencjonowanie i wsparcie techniczne Cisco

Cisco oferuje elastyczne modele licencjonowania, dzięki którym organizacja może dobrać zakres funkcjonalności do swoich potrzeb:

- DNA Essentials – podstawowe funkcje automatyzacji i zarządzania siecią.

- DNA Advantage – rozszerzone możliwości analityki, bezpieczeństwa i automatyzacji.

- DNA Premier – pełny pakiet z zaawansowanymi usługami i integracją z chmurą.

Licencje można w prosty sposób rozszerzać wraz z rozwojem organizacji, bez konieczności wymiany sprzętu.

Dodatkowo wsparcie Cisco Smart Net Total Care zapewnia szybki dostęp do aktualizacji oprogramowania, wymiany sprzętu oraz pomocy technicznej 24/7 – kluczowej dla firm, które nie mogą sobie pozwolić na przestoje.

Dlaczego warto wybrać switch Cisco Catalyst 9600 z Nomacom

W Nomacom rozumiemy, że wybór odpowiedniego przełącznika to decyzja strategiczna. Dlatego oferujemy klientom nie tylko sprzęt, ale pełne wsparcie na każdym etapie projektu: od analizy potrzeb, przez dobór konfiguracji, po wdrożenie i utrzymanie infrastruktury.

Profesjonalne doradztwo techniczne

Każdy projekt sieciowy zaczynamy od dokładnej analizy potrzeb klienta. Pomagamy dobrać odpowiedni model Cisco Catalyst 9600, właściwe karty liniowe, zasilacze i licencje Cisco DNA (Essentials, Advantage lub Premier). Nasz zespół doradców technicznych dba o to, by zaproponowane rozwiązanie było w pełni zgodne z wymaganiami biznesowymi, a jednocześnie zoptymalizowane pod względem kosztów i przyszłej rozbudowy infrastruktury.

Bezpłatna wycena i atrakcyjne warunki zakupu

Jako autoryzowany partner Cisco, oferujemy konkurencyjne ceny i elastyczne warunki handlowe. Przygotowujemy bezpłatną wycenę projektu wraz z rekomendacją sprzętu, licencji oraz akcesoriów. Nasi klienci mogą również liczyć na możliwość negocjacji cen przy większych zamówieniach oraz pomoc w planowaniu etapowego wdrożenia infrastruktury sieciowej.

Doświadczenie we wdrożeniach enterprise i data center

Zrealizowaliśmy wiele projektów dla firm korporacyjnych, instytucji publicznych, uczelni wyższych oraz organizacji o złożonej strukturze IT. Wdrażamy zarówno kompletne środowiska sieciowe, jak i rozwiązania core oparte na Cisco Catalyst 9600, integrując je z istniejącą infrastrukturą i systemami bezpieczeństwa. Nasze doświadczenie pozwala nam zapewnić klientom stabilne, bezpieczne i skalowalne sieci klasy enterprise.

Pełne wsparcie po sprzedaży

Nomacom to nie tylko dostawca sprzętu, ale również partner technologiczny. Oferujemy kompleksowe wsparcie po sprzedaży: od pomocy przy pierwszej konfiguracji i wdrożeniu, po stały serwis, aktualizacje i konsultacje techniczne. Pomagamy również w utrzymaniu i rozwoju środowisk sieciowych, zapewniając szybki kontakt z zespołem ekspertów oraz wsparcie w ramach programów serwisowych Cisco, takich jak Smart Net Total Care.

Podsumowanie

Cisco Catalyst 9600 to przełącznik klasy core, zaprojektowany z myślą o najbardziej wymagających środowiskach sieciowych. Modularna budowa, nieprzerwana dostępność, automatyzacja i integracja z Cisco DNA Center czynią z niego fundament nowoczesnych sieci enterprise oraz centrów danych.

Dla organizacji, które oczekują maksymalnej wydajności i elastyczności, switch Cisco 9600 jest inwestycją w przyszłość – gwarantującą bezpieczeństwo, skalowalność i spójność całej infrastruktury.

Cisco Catalyst 9600 – stabilność i moc, na których możesz budować sieć przyszłości.

Masz pytania lub szukasz konkretnego rozwiązania IT?

Skontaktuj się z nami!

Doradzimy i przygotujemy indywidualną ofertę – szybko i profesjonalnie.

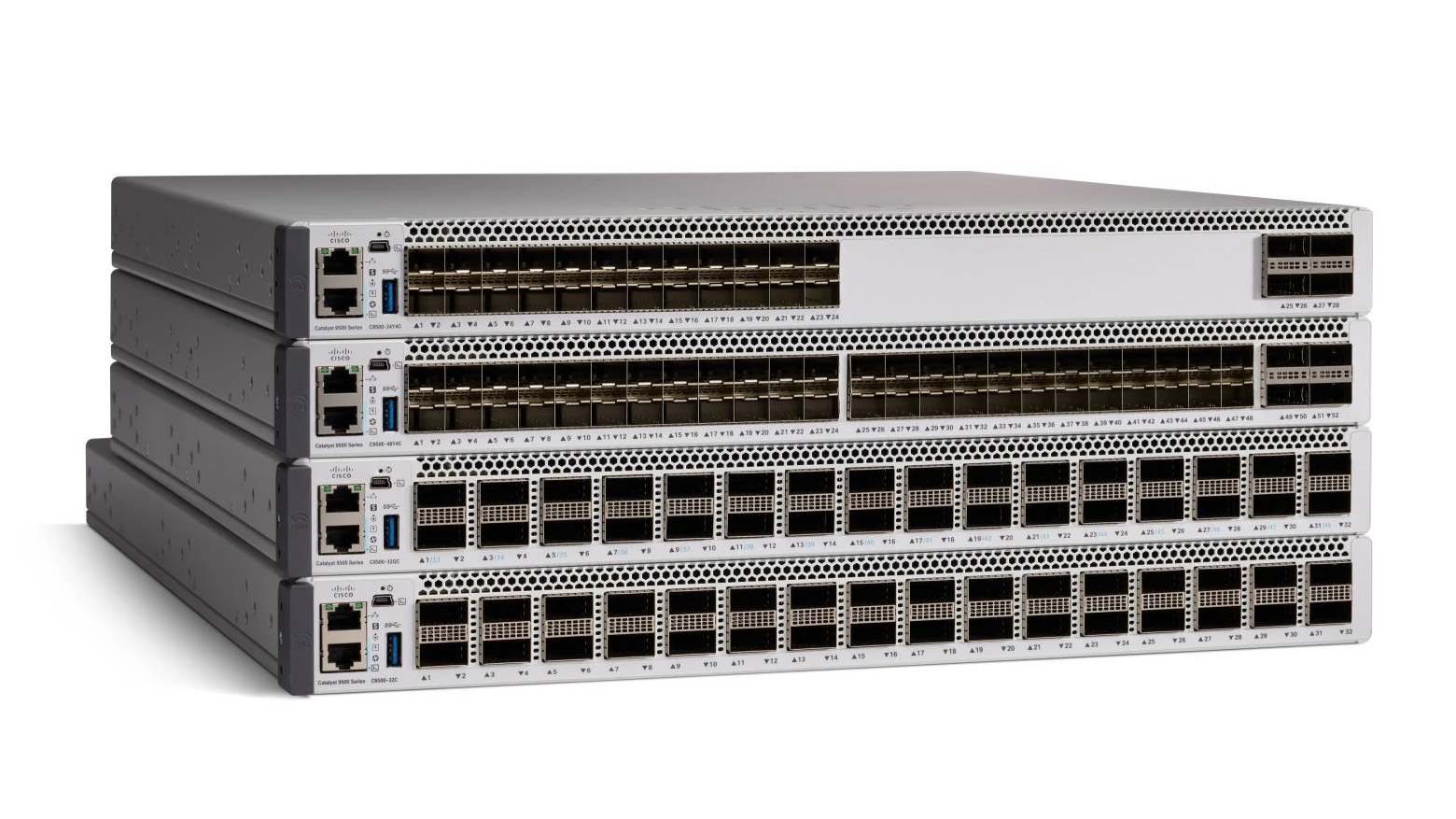

Cisco Catalyst 9500

Przełączniki core dla dużych sieci firmowych

Seria Cisco Catalyst od lat stanowi synonim niezawodności i wydajności w świecie sieci korporacyjnych. To rozwiązania, które wyznaczają standardy w zakresie bezpieczeństwa, skalowalności i możliwości zarządzania infrastrukturą IT – zarówno w małych biurach, jak i rozbudowanych środowiskach kampusowych. Model Cisco Catalyst 9500 to kluczowy switch klasy core, zaprojektowany z myślą o średnich i dużych sieciach firmowych oraz centrach danych, w których liczy się nie tylko przepustowość, ale też stabilność i bezpieczeństwo na najwyższym poziomie. Urządzenie łączy w sobie zaawansowaną architekturę sprzętową z inteligentnymi funkcjami zarządzania siecią, wpisując się w nowoczesne podejście do cyfrowej transformacji przedsiębiorstw.

Jednocześnie Cisco Catalyst 9500 stanowi kolejny etap rozwoju serii Catalyst – to naturalne uzupełnienie oferty po modelach 9200 i 9300, przeznaczonych dla warstwy dostępowej. Wraz z nimi tworzy spójną, skalowalną i w pełni zintegrowaną platformę, pozwalającą na budowę kompleksowej infrastruktury sieciowej w oparciu o rozwiązania Cisco.

W skrócie:

Cisco Catalyst 9500 – przełącznik klasy core nowej generacji

W architekturze nowoczesnej sieci firmowej przełączniki pełnią różne role – od warstwy dostępowej (access), gdzie podłączani są użytkownicy i urządzenia końcowe, po warstwę rdzeniową (core), która odpowiada za szybkie i niezawodne przesyłanie danych pomiędzy segmentami sieci. Przełącznik core to serce infrastruktury – zapewnia komunikację między serwerami, działami i lokalizacjami, a jego awaria może wpłynąć na działanie całej organizacji.

Seria Cisco Catalyst 9500 została zaprojektowana właśnie z myślą o tej najbardziej wymagającej warstwie sieci – core i dystrybucyjnej. To rozwiązanie klasy enterprise, które oferuje najwyższą wydajność przełączania, zaawansowane funkcje bezpieczeństwa i pełną integrację z systemami zarządzania Cisco. Dzięki temu switch Cisco 9500 idealnie sprawdza się jako centralny punkt sieci kampusowej lub szkielet infrastruktury dużych organizacji.

Przełącznik core Cisco Catalyst 9500 znajduje zastosowanie w wielu środowiskach, gdzie niezawodność i przepustowość są kluczowe – od dużych biur i siedzib korporacyjnych, przez kampusy edukacyjne i ośrodki badawcze, po instytucje finansowe i sektor publiczny. W każdym z tych przypadków zapewnia stabilność połączeń, możliwość rozbudowy oraz bezpieczeństwo na poziomie odpowiadającym dzisiejszym wymaganiom biznesu.

Najważniejsze cechy techniczne serii Cisco Catalyst 9500

Seria Cisco Catalyst 9500 to zaawansowane przełączniki klasy core, zaprojektowane dla dużych środowisk sieciowych, w których liczy się niezawodność, bezpieczeństwo i elastyczność. Poniżej przedstawiamy kluczowe cechy, które wyróżniają te urządzenia na tle konkurencji.

1. Wysoka wydajność przełączania

- Przepustowość sięgająca kilku terabitów na sekundę.

- Obsługa portów 1G, 10G, 25G, 40G oraz 100G, co pozwala na dopasowanie konfiguracji do skali i potrzeb sieci.

- Zoptymalizowana architektura dla ruchu międzysegmentowego i intensywnego transferu danych.

2. Redundancja i wysoka dostępność (High Availability)

- Technologia Cisco StackWise Virtual – łączenie dwóch przełączników w jedną jednostkę logiczną, bez fizycznego stackowania.

- Redundantne zasilacze i wentylatory typu hot-swappable, gwarantujące ciągłość działania nawet podczas konserwacji.

- Szybkie przełączanie w przypadku awarii, bez przestojów w działaniu sieci.

3. Zaawansowane bezpieczeństwo sieci

- Cisco TrustSec – dynamiczna kontrola dostępu i segmentacja użytkowników.

- Szyfrowanie MACsec 256-bit, chroniące dane w ruchu między przełącznikami.

- Wbudowane mechanizmy inspekcji i kontroli ruchu wrażliwego.

4. Integracja z Cisco DNA Center

- Centralne zarządzanie wszystkimi elementami sieci z jednego panelu.

- Automatyzacja konfiguracji i wdrożeń – mniejsze ryzyko błędów ludzkich.

- Zaawansowana analityka i telemetria sieciowa, wspierająca optymalizację wydajności i bezpieczeństwa.

5. Konstrukcja klasy enterprise

- Wysoka jakość komponentów i niezawodność w trybie 24/7.

- Projektowana z myślą o dużych firmach, instytucjach i środowiskach krytycznych.

- Długa żywotność i pełna kompatybilność z pozostałymi przełącznikami serii Cisco Catalyst.

Zalety wdrożenia Cisco Catalyst 9500 w firmowej infrastrukturze

Wybór Cisco Catalyst 9500 to inwestycja w stabilność i bezpieczeństwo sieci, która stanowi fundament działania każdej nowoczesnej organizacji. Przełączniki tej serii zostały stworzone po to, by sprostać rosnącym wymaganiom dużych środowisk biznesowych – od rozbudowanych kampusów po sieci korporacyjne.

Skalowalność i wydajność klasy enterprise

- Architektura przygotowana na obsługę dużych wolumenów danych.

- Możliwość łatwej rozbudowy sieci wraz z rozwojem firmy.

- Obsługa nowoczesnych standardów (m.in. IPv6, Wi-Fi 6/6E, NetFlow, MPLS).

Niezawodność działania 24/7

- Redundantne zasilanie i chłodzenie zapewniające ciągłość pracy.

- Szybka rekonfiguracja i automatyczne przywracanie połączeń w przypadku awarii.

- Mechanizmy zapewniające minimalne opóźnienia i brak przestojów.

Bezpieczeństwo sieci na poziomie rdzenia

- Zintegrowane funkcje ochrony danych i kontroli dostępu.

- Segmentacja ruchu wewnętrznego (TrustSec, MACsec) chroniąca krytyczne zasoby.

- Możliwość centralnego egzekwowania polityk bezpieczeństwa w całej organizacji.

Optymalizacja kosztów utrzymania i zarządzania

- Centralna administracja siecią z jednego interfejsu.

- Automatyzacja procesów konfiguracyjnych zmniejszająca nakład pracy działu IT.

- Niższe koszty eksploatacyjne dzięki energooszczędnym komponentom i dłuższemu cyklowi życia urządzeń.

Integracja i spójność z pozostałymi przełącznikami Cisco Catalyst

- Idealne uzupełnienie modeli 9200 i 9300 w warstwie dostępowej oraz 9400 w warstwie dystrybucyjnej.

- Umożliwia budowę kompletnej, zintegrowanej architektury sieciowej Cisco.

- Pełna zgodność z rozwiązaniami zarządzania, automatyzacji i bezpieczeństwa Cisco DNA Center.

Dzięki tym cechom Cisco Catalyst 9500 to nie tylko wydajny przełącznik, ale również strategiczny element infrastruktury IT, który zwiększa bezpieczeństwo, ułatwia zarządzanie i wspiera dalszy rozwój organizacji.

Modele i warianty Cisco Catalyst 9500

Seria Cisco Catalyst 9500 obejmuje kilka modeli różniących się konfiguracją portów, przepustowością i przeznaczeniem. Dzięki temu można dobrać urządzenie idealnie dopasowane do wymagań infrastruktury — od mniejszych środowisk korporacyjnych po rozbudowane sieci o krytycznym znaczeniu dla działania organizacji.

Główne modele z serii Cisco Catalyst 9500:

- Cisco Catalyst 9500-16X – model z portami 10 Gigabit Ethernet, odpowiedni dla sieci dystrybucyjnych w dużych biurach i instytucjach.

- Cisco Catalyst 9500-24Y4C – przełącznik oferujący porty 25G oraz 100G uplink, idealny do środowisk wymagających większej przepustowości.

- Cisco Catalyst 9500-40X – wszechstronny model obsługujący do 40 portów 10G, zapewniający elastyczność w projektowaniu sieci kampusowej.

- Cisco Catalyst 9500-100Y – najwyższy model z serii, przeznaczony dla infrastruktury o dużym natężeniu ruchu; obsługuje porty 100G i zapewnia przepustowość na poziomie terabitów.

Każdy z tych modeli wyposażono w redundantne zasilanie i wentylatory typu hot-swappable, co zwiększa odporność systemu na awarie. Ponadto wszystkie wersje wspierają nowoczesne protokoły i technologie, takie jak IPv6, NetFlow, MPLS, segmentacja sieci, QoS czy obsługa ruchu Wi-Fi 6/6E.

Warto podkreślić, że Cisco Catalyst 9500 jest w pełni kompatybilny z rozwiązaniami Cisco DNA Center oraz Software-Defined Access (SD-Access), co umożliwia automatyzację konfiguracji i centralne zarządzanie politykami sieciowymi. Dla administratorów oznacza to znaczne uproszczenie codziennej pracy, a dla firm – niższe koszty utrzymania i szybsze wdrażanie zmian w infrastrukturze.

W praktyce oznacza to, że niezależnie od wybranego wariantu, switch Cisco 9500 stanowi solidną podstawę dla sieci firmowej, która musi sprostać rosnącym wymaganiom przepustowości, bezpieczeństwa i niezawodności.

Cisco Catalyst 9500 a inne przełączniki serii Catalyst

Rodzina Cisco Catalyst obejmuje szeroką gamę przełączników – od prostych modeli dostępowych po zaawansowane rozwiązania modularne. Każda z serii ma swoje miejsce w architekturze sieci, a wybór odpowiedniego urządzenia zależy od roli, jaką ma ono pełnić.

W tym kontekście Cisco Catalyst 9500 pełni szczególną funkcję – jest to przełącznik rdzeniowy (core), który spina pozostałe warstwy infrastruktury i odpowiada za komunikację pomiędzy nimi. Działa jako szybki, bezpieczny i niezawodny punkt wymiany danych pomiędzy urządzeniami dostępowymi, serwerami i routerami brzegowymi.

Porównanie z innymi seriami Catalyst

- Cisco Catalyst 9200 / 9300 – to przełączniki warstwy dostępowej (access), które odpowiadają za podłączanie użytkowników końcowych, komputerów, telefonów VoIP czy punktów dostępowych Wi-Fi. Świetnie sprawdzają się w biurach i oddziałach firm, ale nie są projektowane do obsługi dużych przepływów danych między segmentami sieci.

- Cisco Catalyst 9400 – to modularna seria przełączników klasy dystrybucyjnej. Pozwala na elastyczne skalowanie, wymianę kart liniowych i dostosowanie do indywidualnych potrzeb dużych organizacji.

- Cisco Catalyst 9500 – to urządzenie klasy core, czyli centralny element infrastruktury, łączący różne warstwy i zapewniający maksymalną przepustowość oraz odporność na awarie.

W praktyce idealna architektura sieci kampusowej Cisco może wyglądać następująco:

- Warstwa access: Cisco Catalyst 9200 lub 9300

- Warstwa dystrybucyjna: Cisco Catalyst 9400

- Warstwa core: Cisco Catalyst 9500

Takie połączenie pozwala na stworzenie w pełni zintegrowanego i skalowalnego środowiska sieciowego, w którym wszystkie urządzenia współpracują w oparciu o wspólne standardy zarządzania, automatyzacji i bezpieczeństwa (m.in. Cisco DNA Center).

Dzięki temu organizacja zyskuje jednolity ekosystem Cisco Catalyst – spójny, bezpieczny i przygotowany na przyszłość, niezależnie od wielkości infrastruktury.

Trendy i przyszłość sieci korporacyjnych

Współczesne sieci firmowe ewoluują szybciej niż kiedykolwiek wcześniej. Cyfrowa transformacja, rosnące wymagania w zakresie bezpieczeństwa oraz rozwój nowych technologii — takich jak IoT czy sztuczna inteligencja — wymuszają zmianę podejścia do projektowania i zarządzania infrastrukturą. Właśnie dlatego rozwiązania takie jak Cisco Catalyst 9500 zyskują na znaczeniu: są nie tylko odpowiedzią na dzisiejsze potrzeby, lecz także inwestycją w przyszłość sieci korporacyjnych.

Przejście na architekturę SDN

Tradycyjne sieci, oparte na ręcznej konfiguracji urządzeń, przestają wystarczać w dużych środowiskach. Cisco Catalyst 9500 jest w pełni kompatybilny z Cisco DNA Center i architekturą Software-Defined Access (SD-Access), co umożliwia centralne zarządzanie politykami i automatyzację zmian w sieci. Dzięki temu administratorzy mogą błyskawicznie reagować na potrzeby biznesu, bez konieczności ręcznego wprowadzania modyfikacji na każdym urządzeniu.

Automatyzacja i analityka sieciowa

Nowoczesne przełączniki nie tylko przekazują dane, ale również je analizują. Catalyst 9500 udostępnia bogate dane telemetryczne, które mogą być przetwarzane przez systemy analityczne Cisco DNA Center. W efekcie sieć staje się bardziej inteligentna i proaktywna – sama wykrywa nieprawidłowości, przewiduje przeciążenia i rekomenduje działania naprawcze.

Gotowość na rozwój IoT i edge computing

Rosnąca liczba urządzeń IoT wymaga infrastruktury zdolnej do obsługi ogromnej ilości połączeń przy zachowaniu bezpieczeństwa i niskich opóźnień. Cisco Catalyst 9500 zapewnia odpowiednią wydajność, segmentację i kontrolę dostępu, by obsłużyć zarówno tradycyjne systemy IT, jak i sieci czujników, kamer czy urządzeń przemysłowych działających na brzegu sieci (edge).

Wsparcie dla zrównoważonego rozwoju

Coraz więcej organizacji dąży do redukcji śladu węglowego i zwiększenia efektywności energetycznej. Cisco uwzględniło ten aspekt w projekcie serii 9500 – zastosowane komponenty są energooszczędne i zoptymalizowane pod kątem mocy, a możliwość centralnego zarządzania siecią pozwala dodatkowo ograniczać zużycie energii poprzez inteligentne planowanie pracy urządzeń.

W rezultacie Cisco Catalyst 9500 doskonale wpisuje się w aktualne trendy: automatyzację, inteligentne zarządzanie, bezpieczeństwo i zrównoważony rozwój. To przełącznik zaprojektowany nie tylko z myślą o teraźniejszości, ale przede wszystkim o przyszłości infrastruktury sieciowej, w której elastyczność i efektywność będą kluczowe dla sukcesu biznesu.

Dlaczego warto wybrać switch Cisco 9500 z Nomacom

Wybór odpowiedniego przełącznika to nie tylko kwestia parametrów technicznych, ale również zaufania do partnera, który pomoże dobrać rozwiązanie idealnie dopasowane do potrzeb firmy. W Nomacom łączymy doświadczenie w budowie infrastruktury sieciowej z partnerską współpracą z Cisco, co pozwala nam oferować klientom kompleksowe wsparcie – od doradztwa po wdrożenie.

Indywidualne doradztwo techniczne

Każda sieć jest inna. Dlatego przed przygotowaniem oferty analizujemy istniejącą infrastrukturę, potrzeby użytkowników i plany rozwoju organizacji. Na tej podstawie dobieramy odpowiedni model Cisco Catalyst 9500, konfigurację portów i opcje licencjonowania, tak aby inwestycja była optymalna zarówno pod względem technicznym, jak i finansowym.

Bezpłatna wycena i konkurencyjne warunki zakupu

Jako autoryzowany partner Cisco, oferujemy atrakcyjne ceny i możliwość negocjacji dla klientów biznesowych. Przygotowujemy bezpłatną wycenę oraz pomagamy dobrać wszystkie elementy infrastruktury — od przełączników po systemy zarządzania i bezpieczeństwa sieciowego.

Wdrożenie i wsparcie po sprzedaży

Nomacom to nie tylko dostawca sprzętu, ale partner technologiczny. Pomagamy w konfiguracji, wdrożeniu oraz integracji nowych przełączników z istniejącą infrastrukturą. Zapewniamy również wsparcie techniczne po zakończeniu projektu — zarówno w formie konsultacji, jak i serwisu gwarancyjnego oraz pogwarancyjnego.

Doświadczenie i zaufanie

Od lat współpracujemy z firmami z różnych branż – od sektora finansowego po administrację publiczną i edukację. Wiemy, jak projektować sieci, które łączą niezawodność, bezpieczeństwo i skalowalność, a switch Cisco 9500 jest często kluczowym elementem takich wdrożeń.

Jeśli Twoja organizacja planuje modernizację lub rozbudowę sieci, skontaktuj się z nami. Przygotujemy propozycję dopasowaną do Twoich potrzeb oraz zaprezentujemy, jak Cisco Catalyst 9500 może wzmocnić fundamenty Twojej infrastruktury IT.

Podsumowanie

Cisco Catalyst 9500 to znacznie więcej niż kolejny przełącznik w ofercie Cisco — to rdzeń nowoczesnej sieci firmowej, zaprojektowany z myślą o niezawodności, bezpieczeństwie i przyszłości. Jego architektura, wysoka przepustowość oraz integracja z Cisco DNA Center sprawiają, że doskonale sprawdza się w dużych środowiskach kampusowych, instytucjach finansowych czy organizacjach o rozproszonej strukturze.

Dzięki obsłudze SDN, automatyzacji, zaawansowanej analityce i segmentacji sieci, Catalyst 9500 jest rozwiązaniem, które pozwala budować infrastrukturę IT gotową na wyzwania transformacji cyfrowej. To przełącznik klasy core, który zapewnia stabilność działania całej sieci, a jednocześnie umożliwia jej dalszy rozwój w kierunku inteligentnych i samooptymalizujących się środowisk.

Wybierając switch Cisco 9500 z oferty Nomacom, zyskujesz nie tylko wydajny sprzęt klasy enterprise, ale także wsparcie doświadczonego zespołu, który pomoże zaprojektować, wdrożyć i utrzymać nowoczesną infrastrukturę sieciową dopasowaną do potrzeb Twojej firmy.

Cisco Catalyst 9500 – stabilność, bezpieczeństwo i wydajność, na których możesz budować przyszłość swojej sieci.

Masz pytania lub szukasz konkretnego rozwiązania IT?

Skontaktuj się z nami!

Doradzimy i przygotujemy indywidualną ofertę – szybko i profesjonalnie.

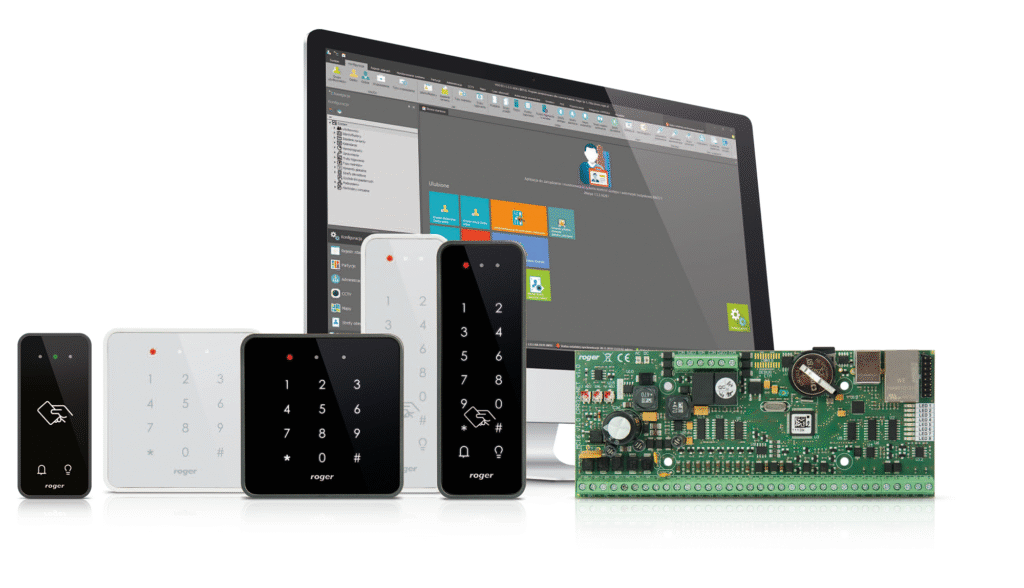

Systemy kontroli dostępu Roger

Niezawodne rozwiązania dla firm

Współczesne przedsiębiorstwa potrzebują nie tylko skutecznej ochrony fizycznej, ale także integracji bezpieczeństwa z infrastrukturą IT. Właśnie w tym obszarze doskonale sprawdzają się systemy kontroli dostępu Roger – nowoczesne, skalowalne i w pełni zintegrowane rozwiązania, które łączą bezpieczeństwo, automatyzację i elastyczność wdrożenia.

Marka Roger to polski producent z ponad 30-letnim doświadczeniem, którego systemy są wdrażane w tysiącach firm, instytucji i obiektów publicznych. Ich przewagą jest nie tylko wysoka jakość wykonania, ale także możliwość łatwej integracji z infrastrukturą sieciową, systemami IT, monitoringiem CCTV, rejestracją czasu pracy czy oprogramowaniem HR.

Dzięki otwartym protokołom komunikacyjnym, bogatej ofercie sprzętowej i oprogramowaniu klasy enterprise, systemy kontroli dostępu Roger stanowią kompletną platformę bezpieczeństwa dla nowoczesnych organizacji. To rozwiązanie, które rośnie wraz z firmą – od niewielkich biur po rozbudowane sieci oddziałów i obiektów przemysłowych.

Chcesz wdrożyć systemy kontroli dostępu Roger w swojej firmie? Skontaktuj się z nami – pomożemy dobrać rozwiązanie dopasowane do potrzeb Twojej organizacji.

W skrócie:

Czym są systemy kontroli dostępu Roger?

Systemy kontroli dostępu Roger to kompleksowe rozwiązania bezpieczeństwa zaprojektowane i produkowane w Polsce. Marka Roger od ponad trzech dekad tworzy technologie, które wspierają firmy, instytucje publiczne i obiekty przemysłowe w skutecznym zarządzaniu dostępem do pomieszczeń, stref i zasobów.

Podstawą oferty są dwa systemy:

- RACS 4 – sprawdzona i szeroko stosowana platforma dla mniejszych i średnich instalacji,

- RACS 5 – nowoczesna generacja systemów Roger, zaprojektowana z myślą o integracji z infrastrukturą IT i zarządzaniu w modelu sieciowym.

Systemy Roger wyróżniają się modułową budową. Umożliwia ona elastyczne projektowanie rozwiązań – od prostych układów obsługujących kilka drzwi po rozległe systemy kontroli dostępu w korporacjach i sieciach biurowych. Każdy element – kontroler, czytnik, oprogramowanie czy interfejs komunikacyjny – może być dostosowany do wymagań danego środowiska.

Na szczególną uwagę zasługuje oprogramowanie VISO oraz RCP Master, które umożliwia kompleksowe zarządzanie użytkownikami, harmonogramami dostępu, raportowaniem i integracją z systemami IT. Dzięki temu systemy kontroli dostępu Roger mogą stanowić integralny element infrastruktury firmowej, współpracując z Active Directory, systemami rejestracji czasu pracy, HR, CCTV czy BMS.

Roger stawia na otwartą architekturę i interoperacyjność, co pozwala na łatwą integrację z rozwiązaniami innych producentów. To ogromna zaleta w świecie, gdzie bezpieczeństwo fizyczne i cyfrowe coraz częściej przenikają się i wymagają wspólnego zarządzania.

Architektura i komponenty systemu Roger

Jednym z największych atutów, jakie oferują systemy kontroli dostępu Roger, jest ich modułowa i otwarta architektura. Rozwiązania tej marki zostały zaprojektowane tak, aby można je było elastycznie dopasować do potrzeb zarówno małych biur, jak i rozbudowanych środowisk korporacyjnych, uczelni, instytucji publicznych czy zakładów przemysłowych.

W skład typowego systemu Roger wchodzą następujące elementy:

Kontrolery dostępu

To centralne jednostki systemu, które zarządzają autoryzacją użytkowników i komunikacją z pozostałymi urządzeniami. Przykładowo, kontrolery MC16 lub MCX obsługują wiele przejść i mogą współpracować z siecią IP, dzięki czemu łatwo zintegrować je z infrastrukturą informatyczną firmy.

Kontrolery Roger umożliwiają:

- definiowanie reguł i harmonogramów dostępu,

- lokalne buforowanie danych (praca offline),

- szyfrowaną komunikację między urządzeniami a serwerem.

Czytniki kart i biometryczne

Systemy Roger obsługują szeroki zakres technologii identyfikacji — RFID, MIFARE, DESFire, Bluetooth (BLE), PIN, a także biometrię. Dzięki temu można wdrożyć rozwiązania dopasowane do wymagań bezpieczeństwa danej organizacji.

Czytniki mogą współpracować zarówno z lokalnymi kontrolerami, jak i z systemem centralnym poprzez sieć IP lub RS485.

Oprogramowanie zarządzające

Sercem systemu jest oprogramowanie VISO (dla RACS 5) lub RCP Master (dla RACS 4). To rozbudowane narzędzia do konfiguracji, administracji i monitorowania dostępu.

Pozwalają m.in. na:

- centralne zarządzanie użytkownikami i ich uprawnieniami,

- integrację z Active Directory i bazami danych SQL,

- analizę zdarzeń i tworzenie raportów,

integrację z systemami HR, alarmowymi, CCTV, a także BMS.

Moduły komunikacyjne i ekspandery

Systemy Roger oferują szeroki wybór modułów rozszerzeń – od prostych wejść/wyjść cyfrowych, po zaawansowane interfejsy sieciowe i kontrolery strefowe. Dzięki temu możliwa jest pełna personalizacja konfiguracji oraz rozbudowa systemu w przyszłości.

Zaprojektowane w ten sposób systemy kontroli dostępu Roger tworzą spójne środowisko bezpieczeństwa, które można łatwo zintegrować z siecią IT i innymi systemami infrastruktury budynkowej. Taka elastyczność sprawia, że inwestycja w rozwiązania Roger jest długoterminowa i skalowalna – wraz z rozwojem organizacji można stopniowo rozbudowywać system, bez konieczności wymiany całej instalacji.

Integracja systemu Roger z IT

🔹 Połączenie z Active Directory i systemami HR

Oprogramowanie VISO w wersji dla systemu RACS 5 umożliwia bezpośrednią integrację z Active Directory lub innymi usługami katalogowymi (LDAP). Dzięki temu użytkownicy i ich role mogą być zarządzani centralnie, a każda zmiana w strukturze organizacyjnej automatycznie odzwierciedla się w uprawnieniach dostępowych.

Integracja z systemami HR lub ERP (np. SAP, Enova, Comarch ERP) pozwala natomiast automatycznie przypisywać uprawnienia nowym pracownikom, rejestrować ich czas pracy i generować raporty obecności.

🔹 Integracja z chmurą i zdalnym zarządzaniem

Najnowsze wersje systemu RACS 5 obsługują również zdalne zarządzanie przez bezpieczne połączenia internetowe. Administratorzy mogą nadawać uprawnienia, monitorować zdarzenia czy aktualizować oprogramowanie bez konieczności fizycznej obecności w budynku.

To idealne rozwiązanie dla firm posiadających wiele lokalizacji, oddziałów lub pracowników mobilnych.

🔹 Integracja z CCTV, alarmami i BMS

System kontroli dostępu Roger można połączyć z systemami monitoringu wizyjnego (CCTV), alarmowymi, a także z automatyką budynkową (BMS). Przykładowo – w momencie próby nieautoryzowanego wejścia system może automatycznie uruchomić nagranie z kamery, wysłać powiadomienie do ochrony lub zablokować określone drzwi.

Dzięki temu możliwe jest tworzenie scenariuszy reakcji w czasie rzeczywistym oraz pełna wizualizacja zdarzeń w panelu administracyjnym.

🔹 Komunikacja sieciowa i protokoły

Systemy Roger komunikują się z wykorzystaniem standardowych protokołów IP i szyfrowanej transmisji danych (TLS, HTTPS). Kontrolery i moduły komunikacyjne mogą działać zarówno w sieciach lokalnych (LAN), jak i rozproszonych (WAN, VPN).

Zasilanie PoE (Power over Ethernet) ułatwia instalację urządzeń, a segmentacja sieci (np. dedykowany VLAN dla SKD) zapewnia wyższy poziom bezpieczeństwa i stabilność działania.

Dzięki tak rozbudowanym możliwościom integracyjnym systemy kontroli dostępu Roger idealnie wpisują się w model współczesnego zarządzania infrastrukturą IT i bezpieczeństwem. Dla działów IT oznacza to mniej osobnych systemów do utrzymania, dla zarządu – większą kontrolę i oszczędność zasobów, a dla użytkowników – większą wygodę i bezpieczeństwo.

Zastosowania systemów kontroli dostępu Roger

Dzięki swojej modułowej budowie, skalowalności i elastyczności wdrożeniowej, systemy kontroli dostępu Roger znajdują zastosowanie w bardzo szerokim zakresie branż i środowisk pracy. Od małych biur po rozbudowane kampusy korporacyjne – wszędzie tam, gdzie liczy się bezpieczeństwo, automatyzacja i wygodne zarządzanie uprawnieniami użytkowników.

Biura i korporacje

W środowiskach biurowych systemy Roger pozwalają precyzyjnie zarządzać dostępem do pomieszczeń, sal konferencyjnych, stref serwerowych i archiwów. W połączeniu z systemami HR lub ERP umożliwiają rejestrowanie czasu pracy, automatyczne nadawanie uprawnień nowym pracownikom i natychmiastowe ich cofanie po zakończeniu współpracy.

➡ Efekt: wyższy poziom bezpieczeństwa, mniej zadań administracyjnych i pełna kontrola nad ruchem osób w obiekcie.

Przemysł i logistyka

W zakładach produkcyjnych i centrach logistycznych systemy kontroli dostępu Roger zapewniają ochronę stref wysokiego ryzyka, magazynów i pomieszczeń technicznych. Integracja z systemami CCTV, alarmowymi czy przeciwpożarowymi umożliwia automatyczne reagowanie na incydenty oraz śledzenie ruchu osób w newralgicznych obszarach.

➡ Efekt: większe bezpieczeństwo pracowników i infrastruktury oraz zgodność z przepisami BHP i normami audytowymi.

Sektor publiczny i edukacja

W urzędach, szkołach, uczelniach czy placówkach medycznych systemy Roger wspierają zarządzanie dostępem do budynków, laboratoriów i pomieszczeń o ograniczonym dostępie. Umożliwiają również rejestrowanie obecności pracowników oraz integrację z systemami ewidencji czasu pracy.

➡ Efekt: przejrzyste zarządzanie ruchem osób i lepsza ochrona danych osobowych.

Obiekty komercyjne i usługowe

W hotelach, centrach konferencyjnych, siłowniach czy parkingach systemy kontroli dostępu Roger pozwalają zarządzać dostępem dla gości, klientów i personelu. Dzięki obsłudze kart, aplikacji mobilnych i kodów PIN systemy te świetnie sprawdzają się w środowiskach o dużej rotacji użytkowników.

➡ Efekt: wygoda, automatyzacja, a także ograniczenie kosztów obsługi.

Kampusy i obiekty wielooddziałowe

Roger oferuje rozwiązania idealne dla firm i instytucji posiadających wiele lokalizacji. Systemy mogą działać w architekturze rozproszonej, a zarządzanie odbywa się centralnie z poziomu oprogramowania VISO.

➡ Efekt: spójna polityka dostępu w całej organizacji i łatwe zarządzanie setkami przejść w różnych obiektach.

Dzięki tak szerokim możliwościom wdrożeniowym systemy kontroli dostępu Roger można dopasować do niemal każdego środowiska. Ich otwarta architektura, odporność na awarie i bogate opcje integracji sprawiają, że stanowią solidną podstawę do budowy nowoczesnego ekosystemu bezpieczeństwa w firmie.

Najważniejsze funkcje i zalety systemów Roger

Nowoczesne systemy kontroli dostępu Roger zostały zaprojektowane tak, aby zapewnić maksymalne bezpieczeństwo przy jednoczesnej prostocie zarządzania i elastyczności integracji. To rozwiązania, które rozwijają się wraz z firmą i potrafią dopasować się do różnych scenariuszy wdrożeniowych – od pojedynczego biura po rozbudowane kampusy przemysłowe.

1. Centralne zarządzanie użytkownikami i uprawnieniami

Dzięki oprogramowaniu VISO administratorzy mogą w jednym panelu zarządzać dostępami we wszystkich obiektach, oddziałach i strefach. Integracja z Active Directory pozwala synchronizować konta pracowników, automatyzując nadawanie i cofanie uprawnień.

2. Wysoki poziom bezpieczeństwa danych

Systemy kontroli dostępu Roger obsługują szyfrowaną komunikację między urządzeniami i serwerem (TLS, HTTPS), zabezpieczają dane osobowe użytkowników oraz wspierają zgodność z wymogami RODO i normami ISO 27001.

3. Praca w trybie offline

Nawet w przypadku utraty połączenia z serwerem system działa lokalnie – kontrolery przechowują dane w pamięci i zachowują pełną funkcjonalność. To gwarantuje bezpieczeństwo i nieprzerwaną pracę nawet podczas awarii sieci.

4. Elastyczna rozbudowa i skalowalność

Architektura modularna pozwala rozbudować system w dowolnym momencie – o kolejne drzwi, piętra czy budynki. Systemy Roger są w pełni skalowalne i umożliwiają integrację z nowymi technologiami bez konieczności wymiany całej infrastruktury.

5. Integracja z wieloma systemami firmowymi

Roger współpracuje z systemami HR, ERP, CCTV, BMS, alarmowymi i rezerwacji zasobów. Dzięki otwartemu API możliwa jest również integracja z dedykowanymi aplikacjami lub platformami analitycznymi.

6. Polska produkcja i lokalne wsparcie techniczne

Systemy Roger powstają w Polsce – co oznacza krótszy czas realizacji zamówień, dostępność części zamiennych i szybkie wsparcie techniczne. Dla firm oznacza to pewność działania i możliwość personalizacji rozwiązań.

7. Rozbudowane raportowanie i analityka

System generuje raporty dotyczące logowań, zdarzeń i aktywności użytkowników, wspierając audyty bezpieczeństwa i wewnętrzne kontrole. Możliwe jest eksportowanie danych do formatów kompatybilnych z systemami BI i HR.

8. Nowoczesny interfejs i prostota obsługi

Oprogramowanie VISO zostało zaprojektowane z myślą o intuicyjnej obsłudze – administratorzy mogą zarządzać systemem zdalnie, planować harmonogramy dostępu i monitorować zdarzenia w czasie rzeczywistym.

W efekcie systemy kontroli dostępu Roger łączą w sobie funkcjonalność klasy enterprise, przystępność wdrożenia i bezpieczeństwo klasy korporacyjnej. To nowoczesna platforma bezpieczeństwa, która wspiera cyfrową transformację organizacji i pozwala skutecznie zarządzać dostępem w całej infrastrukturze firmy.

System Roger RACS 5 – nowa generacja kontroli dostępu

Ewolucją rozwiązań marki Roger jest RACS 5 – zaawansowany, w pełni sieciowy system kontroli dostępu, zaprojektowany z myślą o nowoczesnych firmach i instytucjach, które wymagają wysokiego poziomu bezpieczeństwa, centralnego zarządzania i integracji z IT.

W porównaniu do wcześniejszej generacji RACS 4, system RACS 5 oferuje znacznie większe możliwości w zakresie skalowalności, funkcjonalności i współpracy z innymi technologiami.

Nowoczesna architektura sieciowa

RACS 5 został oparty o komunikację w sieci TCP/IP, co pozwala łączyć urządzenia w obrębie całej infrastruktury firmowej – niezależnie od liczby lokalizacji. Każdy kontroler może działać autonomicznie, a jednocześnie podlegać centralnemu zarządzaniu z poziomu oprogramowania VISO.

Dzięki temu administratorzy mają pełen wgląd w stan systemu, mogą zdalnie nadawać uprawnienia, monitorować zdarzenia i reagować w czasie rzeczywistym.

Pełna integracja z systemami IT i bezpieczeństwa

RACS 5 bez problemu współpracuje z usługami Active Directory, bazami danych SQL, systemami HR, alarmowymi, CCTV czy BMS.

Otwarta architektura i RESTful API umożliwiają łączenie systemu z aplikacjami firm trzecich, co czyni go niezwykle elastycznym rozwiązaniem dla organizacji o zróżnicowanych wymaganiach.

Obsługa nowych technologii identyfikacji

System Roger RACS 5 wspiera wiele metod autoryzacji:

- karty zbliżeniowe (MIFARE®, DESFire®, HID),

- kody PIN,

- identyfikację biometryczną,

- mobilny dostęp – za pomocą technologii Bluetooth (BLE) i NFC.

Dzięki temu użytkownicy mogą korzystać z kart lub aplikacji mobilnych, co zwiększa wygodę i ogranicza potrzebę stosowania fizycznych przepustek.

Zaawansowane scenariusze i automatyzacja

RACS 5 pozwala na tworzenie niestandardowych reguł dostępu – np. łączenie zdarzeń z systemem alarmowym, kamerami lub czujnikami ruchu. System może automatycznie otwierać, blokować lub sygnalizować przejścia w zależności od kontekstu i harmonogramu.

Dzięki temu stanowi nie tylko narzędzie ochrony, ale także platformę do automatyzacji procesów budynkowych.

Skalowalność i niezawodność klasy enterprise

System Roger RACS 5 może obsługiwać od kilku do tysięcy punktów kontroli dostępu. Nawet w przypadku awarii sieci kontrolery zachowują pełną funkcjonalność dzięki lokalnemu buforowaniu danych i pracy offline.

To rozwiązanie stworzone z myślą o środowiskach, w których niezawodność i ciągłość działania są absolutnym priorytetem.

System Roger RACS 5 to nowoczesna platforma bezpieczeństwa, która idealnie wpisuje się w potrzeby firm poszukujących rozwiązań zintegrowanych, elastycznych i łatwych w zarządzaniu. W połączeniu z infrastrukturą IT tworzy spójny ekosystem kontroli dostępu – bezpieczny, skalowalny i gotowy na przyszłość.

Korzyści dla firm

Wdrożenie systemów kontroli dostępu Roger to nie tylko inwestycja w bezpieczeństwo, ale również w efektywność i nowoczesne zarządzanie infrastrukturą. Dzięki połączeniu rozwiązań fizycznych i cyfrowych, firmy zyskują pełną kontrolę nad dostępem, oszczędność czasu oraz realne wsparcie procesów operacyjnych i kadrowych.

1. Wzrost bezpieczeństwa organizacji

Systemy Roger umożliwiają szczegółowe definiowanie uprawnień dostępowych, dzięki czemu każda osoba ma dostęp wyłącznie do tych stref, które są jej niezbędne do pracy. Integracja z systemami CCTV, alarmowymi i BMS pozwala reagować na incydenty w czasie rzeczywistym, a rejestr zdarzeń zapewnia pełną przejrzystość i zgodność z audytami bezpieczeństwa.

2. Automatyzacja i centralne zarządzanie

Dzięki integracji z Active Directory, systemami HR i ERP, systemy kontroli dostępu Roger automatyzują proces nadawania i odbierania uprawnień. Administratorzy mogą zarządzać wszystkimi lokalizacjami z jednego panelu, a procesy takie jak onboarding, zmiana stanowiska czy zakończenie współpracy przebiegają bez udziału działu IT.

3. Optymalizacja kosztów i zasobów

Centralne zarządzanie oznacza mniej pracy administracyjnej, mniej błędów i szybsze reagowanie na zmiany. Dodatkowo, system eliminuje konieczność stosowania osobnych aplikacji do kontroli wejść, ewidencji czasu pracy i monitorowania dostępu.

Dla dużych organizacji oznacza to znaczną redukcję kosztów operacyjnych i szybszy zwrot z inwestycji (ROI).

4. Skalowalność i elastyczność wdrożenia

Systemy kontroli dostępu Roger można wdrażać etapami – zaczynając od kilku punktów dostępu, a następnie rozbudowując system w miarę rozwoju organizacji. Modułowa architektura pozwala na integrację z już istniejącą infrastrukturą IT, bez konieczności kosztownych modernizacji.

5. Zgodność z regulacjami i audytami

Dzięki pełnemu logowaniu zdarzeń, kontroli dostępu i szyfrowanej komunikacji, system Roger wspiera zgodność z wymaganiami RODO, normami bezpieczeństwa ISO, a także przepisami dotyczącymi ochrony danych i infrastruktury krytycznej.

6. Komfort użytkowników i nowoczesne technologie

Dzięki obsłudze mobilnych metod autoryzacji (BLE, NFC) i intuicyjnemu oprogramowaniu, użytkownicy mogą korzystać z systemu w sposób wygodny i bezpieczny. Z kolei dział IT zyskuje rozwiązanie, które można łatwo monitorować, aktualizować i rozwijać w ramach istniejącej infrastruktury.

W efekcie systemy kontroli dostępu Roger wspierają firmy w budowie nowoczesnego, cyfrowo zintegrowanego środowiska pracy, w którym bezpieczeństwo staje się fundamentem sprawnej organizacji i rozwoju biznesu.

Podsumowanie i rekomendacja sprzedażowa

Systemy kontroli dostępu Roger łączą bezpieczeństwo klasy enterprise z elastycznością integracji IT. Dzięki otwartej architekturze, bogatym integracjom (AD, HR/ERP, CCTV, BMS) i skalowalności od kilku drzwi po kampusy wielooddziałowe, są świetnym wyborem dla firm, które chcą centralnie zarządzać dostępem, automatyzować procesy i spełniać wymogi audytowe (RODO/ISO).

Jeśli rozważasz wdrożenie lub modernizację systemu – rekomendujemy RACS 5 jako nową generację rozwiązań Roger. Zapewnia on szyfrowaną komunikację, pracę offline, mobilny dostęp (BLE/NFC) i intuicyjne zarządzanie w VISO. To bezpieczna inwestycja z wysokim ROI, którą można rozwijać etapami bez przestojów.

❓ FAQ – najczęściej zadawane pytania o systemy kontroli dostępu Roger

1. Czym różni się system Roger RACS 5 od starszej wersji RACS 4?

RACS 5 to nowoczesna, sieciowa wersja systemu kontroli dostępu Roger, zaprojektowana z myślą o integracji z infrastrukturą IT. Oferuje komunikację w protokole TCP/IP, szyfrowanie danych (TLS, HTTPS), centralne zarządzanie w oprogramowaniu VISO oraz obsługę mobilnych metod autoryzacji (Bluetooth, NFC). W porównaniu z RACS 4 jest bardziej skalowalny, elastyczny i lepiej przygotowany do współpracy z systemami firmowymi (AD, HR, CCTV, BMS).

2. Czy systemy kontroli dostępu Roger można zintegrować z Active Directory?

Tak. Oprogramowanie VISO obsługuje integrację z Active Directory (AD) i innymi usługami katalogowymi (LDAP). Dzięki temu administratorzy mogą centralnie zarządzać użytkownikami – ich konta i uprawnienia w systemie dostępu są synchronizowane z danymi w AD. To znacznie ułatwia zarządzanie dostępami w większych organizacjach i eliminuje ryzyko błędów.

3. Czy systemy Roger obsługują mobilny dostęp zamiast kart?

Tak, systemy kontroli dostępu Roger RACS 5 wspierają autoryzację przy użyciu smartfonów. Dzięki technologii Bluetooth Low Energy (BLE) oraz NFC, użytkownicy mogą otwierać drzwi przy pomocy dedykowanej aplikacji mobilnej, bez konieczności używania tradycyjnych kart lub breloków. To rozwiązanie zwiększa wygodę, bezpieczeństwo i ogranicza koszty eksploatacyjne.

4. Czy Roger to dobre rozwiązanie dla firm wielooddziałowych?

Zdecydowanie tak. System RACS 5 został stworzony z myślą o rozproszonych strukturach organizacyjnych. Umożliwia centralne zarządzanie wszystkimi lokalizacjami z poziomu jednej konsoli administracyjnej, dzięki czemu polityka bezpieczeństwa jest spójna w całej organizacji.

5. Jakie są koszty wdrożenia systemu kontroli dostępu Roger?

Koszt wdrożenia zależy od skali projektu, liczby punktów dostępu, rodzaju czytników i wymaganego oprogramowania. Nomacom oferuje bezpłatną konsultację i wycenę – nasi eksperci pomogą dobrać rozwiązanie odpowiednie do potrzeb Twojej firmy, zapewniając najlepszy stosunek funkcjonalności do kosztu.

Masz pytania lub szukasz konkretnego rozwiązania IT?

Skontaktuj się z nami!

Doradzimy i przygotujemy indywidualną ofertę – szybko i profesjonalnie.

Wdrożenie Hyper-V

Usługi i wsparcie techniczne dla firm

Wirtualizacja to jeden z kluczowych filarów współczesnych środowisk IT. Dzięki niej firmy mogą w pełni wykorzystać potencjał swojej infrastruktury, zwiększyć elastyczność i ograniczyć koszty operacyjne. Jednym z najczęściej wybieranych rozwiązań w tym obszarze jest Microsoft Hyper-V.

Profesjonalne wdrożenie Hyper-V pozwala nie tylko skonsolidować serwery i zoptymalizować zasoby, lecz także podnieść poziom bezpieczeństwa danych oraz zapewnić wysoką dostępność krytycznych systemów. W artykule wyjaśniamy, czym jest Hyper-V, jakie korzyści niesie jego implementacja i dlaczego warto powierzyć cały proces specjalistom.

W skrócie:

Czym jest Microsoft Hyper-V?

Hyper-V to hypervisor opracowany przez Microsoft, dostępny jako rola systemu Windows Server oraz w wersji standalone – Hyper-V Server. Umożliwia tworzenie i zarządzanie maszynami wirtualnymi (VM), które mogą działać równolegle na jednym fizycznym serwerze.

Dzięki temu firmy nie muszą inwestować w kolejne urządzenia, aby uruchamiać nowe systemy i aplikacje – wystarczy przygotować dodatkową maszynę wirtualną.

Hyper-V jest naturalnie zintegrowany z ekosystemem Microsoft (Active Directory, System Center, Azure), co czyni go szczególnie atrakcyjnym rozwiązaniem dla organizacji korzystających już z technologii tej marki.

Korzyści z wdrożenia Hyper-V w firmie

Profesjonalne wdrożenie Hyper-V daje szereg wymiernych korzyści biznesowych i technologicznych:

Optymalizacja kosztów

Wdrożenie Hyper-V pozwala firmom ograniczyć nakłady na sprzęt i infrastrukturę. Zamiast kupować nowe serwery dla każdej aplikacji czy systemu, wystarczy przygotować maszyny wirtualne działające na jednym, wydajnym hoście. To nie tylko redukcja wydatków inwestycyjnych (CAPEX), ale także obniżenie kosztów eksploatacyjnych (OPEX), związanych z energią, chłodzeniem i utrzymaniem sprzętu.

Wysoka dostępność i niezawodność

Dzięki takim funkcjom jak Live Migration czy Failover Clustering, środowisko Hyper-V może zapewniać ciągłość działania nawet w przypadku awarii sprzętowej. Migracja działających maszyn między hostami odbywa się bez przerwy w pracy użytkowników, a dobrze zaprojektowany klaster minimalizuje ryzyko przestoju w kluczowych systemach biznesowych.

Skalowalność środowiska IT

Hyper-V pozwala elastycznie zwiększać moc obliczeniową i pamięć przydzieloną maszynom wirtualnym. Możliwość dynamicznego przydzielania zasobów sprawia, że środowisko rozwija się wraz z biznesem. Dodanie nowego serwera do klastra lub uruchomienie kolejnej VM zajmuje znacznie mniej czasu niż zakup i wdrożenie nowego sprzętu fizycznego.

Bezpieczeństwo danych

Hyper-V oferuje zaawansowane mechanizmy izolacji maszyn wirtualnych, co znacząco ogranicza ryzyko ataków wewnętrznych. Integracja z rozwiązaniami backupu (np. Veeam czy DPM) zapewnia, że dane są regularnie kopiowane i możliwe do odtworzenia. W środowiskach o podwyższonych wymaganiach bezpieczeństwa można wdrożyć Shielded VMs, które chronią maszyny przed nieautoryzowanym dostępem.

Integracja z chmurą Microsoft

Firmy coraz częściej wybierają model hybrydowy. Hyper-V naturalnie integruje się z Microsoft Azure, co umożliwia płynne przenoszenie maszyn wirtualnych do chmury, tworzenie kopii zapasowych off-site oraz budowę planów disaster recovery w modelu „as a Service”.

Proces wdrożenia Hyper-V – krok po kroku

Profesjonalne wdrożenie środowiska Hyper-V wymaga starannego zaplanowania i przeprowadzenia kilku etapów:

- Analiza potrzeb biznesowych – ocena liczby maszyn wirtualnych, obciążeń, wymagań dotyczących bezpieczeństwa i dostępności.

- Projekt infrastruktury – dobór serwerów, macierzy dyskowych i konfiguracji sieci.

- Instalacja i konfiguracja Hyper-V – przygotowanie hostów wirtualizacji oraz ustawienie ról i funkcji systemu.

- Migracja istniejących systemów – przeniesienie serwerów fizycznych i aplikacji do maszyn wirtualnych.

- Testy i optymalizacja – sprawdzenie wydajności, bezpieczeństwa i poprawności działania całego środowiska.

- Dokumentacja powdrożeniowa – szczegółowy opis konfiguracji, który ułatwia dalsze zarządzanie systemem.

Usługi towarzyszące wdrożeniu Hyper-V

Wdrożenie Hyper-V to dopiero początek. Firmy coraz częściej oczekują dodatkowych usług, które zwiększają wartość środowiska:

- Konsultacje i doradztwo techniczne – dobór najlepszego scenariusza wdrożeniowego.

- Integracja z backupem i DR – np. z Veeam, Altaro lub Microsoft DPM, aby zapewnić pełną ochronę danych.

- Konfiguracja wysokiej dostępności (HA) – klastrowanie hostów Hyper-V i automatyczne przełączanie awaryjne.

- Monitorowanie i zarządzanie – wdrożenie narzędzi takich jak System Center Virtual Machine Manager (SCVMM).

Wsparcie techniczne Hyper-V – dlaczego jest niezbędne?