Zakupy IT dla firm

Dell • HPE • Lenovo • Cisco • Fortinet • Logitech • i inni

Kompleksowa obsługa i doradztwo

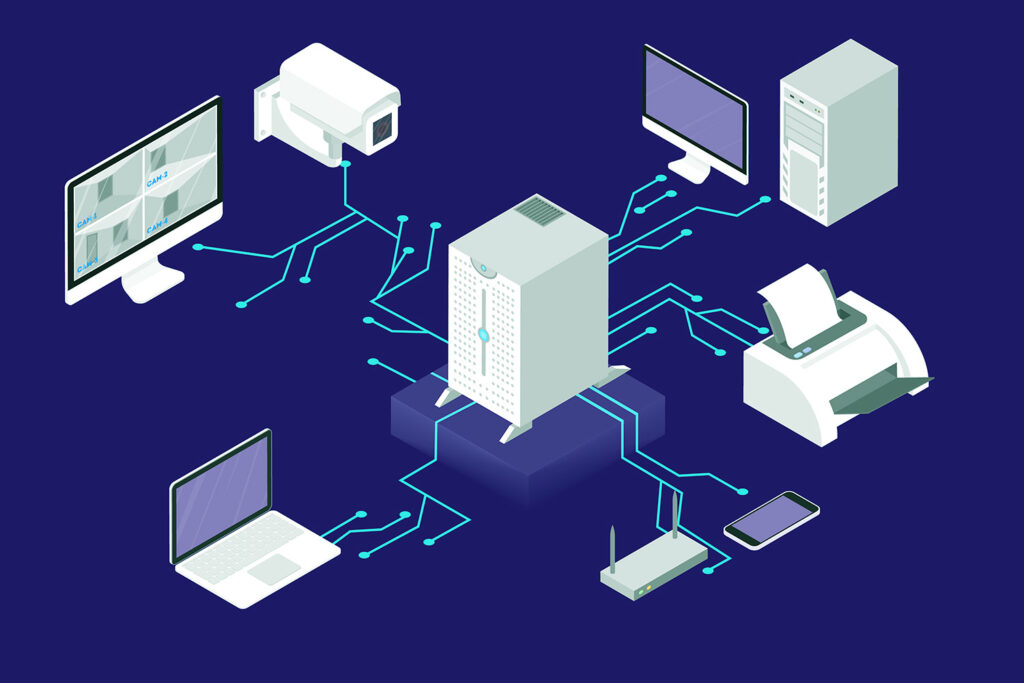

Niewłaściwie dobrany sprzęt IT generuje koszty, spowalnia pracę zespołu i komplikuje zarządzanie infrastrukturą. Dlatego coraz więcej organizacji decyduje się na zakupy IT dla firm realizowane wraz z doświadczonym partnerem technologicznym.

Oferujemy kompleksową obsługę zakupów IT – od doradztwa i doboru rozwiązań, przez realizację zamówień, aż po wdrożenie i późniejsze wsparcie.

Dobór sprzętu • Wdrożenia • Szybka realizacja

Zakupy IT dopasowane do realnych potrzeb firmy

Każda organizacja ma inne wymagania dotyczące infrastruktury IT.

W ramach zakupów IT dla firm pomagamy dobrać rozwiązania dopasowane do:

👉 skali działalności firmy lub instytucji,

👉 liczby użytkowników,

👉 specyfiki pracy (biuro, praca hybrydowa, środowiska specjalistyczne),

👉 obowiązujących standardów IT i bezpieczeństwa.

Dzięki temu zakupy IT nie są przypadkowe, a infrastruktura rozwija się w sposób uporządkowany i przewidywalny.

Co obejmują zakupy IT dla firm?

Realizujemy zakupy IT dla firm w modelu kompleksowym, obejmującym m.in.:

Zapewniamy nie tylko dostęp do szerokiej oferty sprzętu IT, ale także jego odpowiedni dobór pod kątem wydajności, kompatybilności i przyszłej rozbudowy.

Jeden partner = jeden proces zakupowy

Decydując się na zakupy IT realizowane przez jednego partnera, firmy zyskują:

✅ spójny proces zakupowy,

✅ jedno miejsce odpowiedzialne za doradztwo i realizację,

✅ lepszą kontrolę nad infrastrukturą IT,

✅ oszczędność czasu zespołu wewnętrznego.

Zakupy IT realizowane w ramach współpracy z partnerem IT eliminują konieczność koordynowania wielu dostawców i upraszczają zarządzanie całym środowiskiem.

Zakupy IT jako element obsługi IT firm

Dla wielu organizacji zakupy IT są naturalnym uzupełnieniem stałej obsługi IT firm.

Partner, który zna środowisko, użytkowników i standardy organizacji, jest w stanie sprawnie realizować zakupy sprzętu IT oraz wdrażać go bez zakłócania bieżącej pracy.

Taki model współpracy zapewnia ciągłość, przewidywalność i spójność infrastruktury IT – bez zbędnych przestojów i nieplanowanych kosztów.

Jak przebiegają zakupy IT dla firm w praktyce?

Zakupy IT realizowane z partnerem IT to uporządkowany proces, który pozwala firmom oszczędzić czas i uniknąć błędnych decyzji zakupowych.

Całość opiera się na współpracy i znajomości środowiska IT klienta.

Proces zakupów IT dla firm najczęściej obejmuje:

1️⃣ analizę potrzeb oraz istniejącej infrastruktury IT,

2️⃣ dobór optymalnych rozwiązań sprzętowych i systemowych,

3️⃣ realizację zamówień i koordynację dostaw,

4️⃣ przygotowanie, konfigurację i wdrożenie sprzętu,

5️⃣ weryfikację powdrożeniową oraz dalsze wsparcie.

Dzięki temu firmy zyskują nie tylko sprzęt IT, ale także spójny i bezpieczny proces zakupowy, realizowany przez jednego partnera odpowiedzialnego za całość.

Zakres usług wdrożeniowych

Zakupy IT dla firm to nie tylko dostawa sprzętu, ale również jego przygotowanie do pracy w istniejącym środowisku IT.

W ramach realizowanych projektów zapewniamy usługi wdrożeniowe, które pozwalają szybko i bezpiecznie uruchomić nowe rozwiązania bez zakłócania bieżącej pracy firmy.

W zależności od zakresu projektu realizujemy m.in.:

✅ prekonfigurację sprzętu i systemów,

✅ instalację oraz konfigurację systemów operacyjnych,

✅ migracje danych i środowisk,

✅ konfigurację sieci oraz urządzeń sieciowych,

✅ weryfikację powdrożeniową i testy poprawności działania.

Dzięki temu nowy sprzęt IT jest gotowy do pracy od momentu wdrożenia, a firma nie musi angażować własnych zasobów w czasochłonne przygotowania techniczne.

Dlaczego warto realizować zakupy IT z nami?

W ramach zakupów IT dla firm współpracujemy z wiodącymi producentami sprzętu i rozwiązań IT, dzięki czemu możemy dostarczyć praktycznie wszystkie technologie niezbędne do sprawnego funkcjonowania organizacji. Oferujemy rozwiązania takich marek jak Dell, HPE, Lenovo, Cisco, Fortinet, Logitech, a także wielu innych producentów obecnych w środowiskach biznesowych.

Dzięki szerokiemu portfolio vendorów jesteśmy w stanie dopasować sprzęt i rozwiązania IT do konkretnych potrzeb firmy, obowiązujących standardów oraz planów rozwoju infrastruktury.

Skontaktuj się z nami, aby:

👉 omówić potrzeby sprzętowe Twojej firmy,

👉 dobrać odpowiednie rozwiązania IT,

👉 sprawnie zrealizować zakupy IT i wdrożenie.

✔️ kompleksowa oferta sprzętu IT dla firm,

✔️ doradztwo oparte na realnych potrzebach biznesowych,

✔️ spójność zakupów z istniejącą infrastrukturą IT,

✔️ możliwość połączenia zakupów IT z obsługą i wsparciem,

✔️ jeden partner odpowiedzialny za całość procesu

Szukasz partnera do zakupów sprzętu IT?

Zrealizujemy zakupy IT kompleksowo – od doradztwa i doboru sprzętu, przez sprawną realizację zamówień, aż po konfigurację, wdrożenie i wsparcie powdrożeniowe. Jeden partner, jeden proces.

Projektory Epson

Profesjonalne rozwiązania AV dla firm i instytucji

Projektory Epson od lat stanowią jeden z filarów profesjonalnych systemów audiowizualnych wykorzystywanych w firmach, instytucjach publicznych, edukacji oraz obiektach wielkopowierzchniowych. Dzięki technologii 3LCD, laserowym źródłom światła oraz bardzo szerokiemu portfolio modeli, Epson oferuje rozwiązania dopasowane zarówno do małych sal konferencyjnych, jak i dużych auli, sal wykładowych czy przestrzeni eventowych.

Współczesne projektory nie są już jedynie urządzeniami do wyświetlania slajdów. Coraz częściej stanowią integralny element infrastruktury komunikacyjnej – wspierają prezentacje zarządcze, szkolenia, spotkania hybrydowe, zajęcia dydaktyczne oraz przekaz informacji wizualnej na dużą skalę. Właśnie w tym kontekście projektory Epson są postrzegane jako rozwiązania długoterminowe, stabilne i przewidywalne kosztowo.

Zastanawiasz się nad zakupem projektora?

Pomożemy dobrać projektor do wielkości sali, warunków oświetleniowych i sposobu pracy.

W skrócie:

Dlaczego projektory Epson są tak popularne w zastosowaniach biznesowych?

Epson konsekwentnie rozwija technologię projekcji, koncentrując się na jakości obrazu, niezawodności oraz elastyczności instalacyjnej. W praktyce przekłada się to na cechy szczególnie istotne dla środowisk biznesowych i publicznych:

✅ wysoką jasność obrazu, również w dobrze oświetlonych pomieszczeniach,

✅ naturalne, wiernie odwzorowane kolory dzięki technologii 3LCD,

✅ długą żywotność laserowego źródła światła,

✅ stabilną pracę w trybie ciągłym (np. w obiektach czynnych wiele godzin dziennie),

✅ możliwość montażu w niemal dowolnej orientacji, w tym projekcję 360°.

Dzięki temu projektory Epson są często wybierane tam, gdzie sprzęt ma działać niezawodnie przez wiele lat, bez częstych przestojów, kosztownych wymian lamp czy skomplikowanego serwisowania. Z punktu widzenia działów IT i administracji oznacza to przewidywalność kosztów oraz mniejsze ryzyko operacyjne.

Projektory Epson w salach konferencyjnych i biurach

W nowoczesnych biurach projektory Epson znajdują zastosowanie przede wszystkim w:

- salach konferencyjnych,

- salach szkoleniowych,

- przestrzeniach do spotkań zespołowych,

- salach zarządu i salach typu boardroom.

Laserowe projektory instalacyjne, a także modele krótkoogniskowe i ultrakrótkoogniskowe (UST), umożliwiają uzyskanie dużego, czytelnego obrazu nawet w stosunkowo niewielkich pomieszczeniach. W porównaniu do monitorów wielkoformatowych, projektor pozwala na wyświetlenie obrazu o przekątnej 100–150 cali przy znacznie niższym koszcie jednostkowym, co ma istotne znaczenie przy większej liczbie sal.

Polecane rozwiązania do sal konferencyjnych

W praktyce biznesowej bardzo dobrze sprawdzają się m.in.:

🔹 ultrakrótkoogniskowe projektory laserowe – idealne do małych i średnich sal, gdzie liczy się szybka instalacja i brak cieni

🔹 projektory o wysokiej jasności do sal zarządu i większych przestrzeni, w których spotkania odbywają się przy pełnym oświetleniu

🔹 modele obsługujące szerokie formaty obrazu (np. 16:9 lub 21:9), ułatwiające jednoczesną prezentację treści i wideokonferencję

Projektory Epson bardzo dobrze wpisują się również w koncepcję sal hybrydowych, jako element większego systemu AV – razem z systemami wideokonferencyjnymi, nagłośnieniem, kamerami oraz centralnym sterowaniem salą.

Projektory Epson dla edukacji, uczelni i administracji publicznej

Jednym z kluczowych obszarów zastosowania, w których projektory Epson od lat dominują, jest sektor edukacyjny oraz administracja publiczna. Aule, sale wykładowe, amfiteatry czy sale konferencyjne w urzędach wymagają rozwiązań, które łączą wysoką jakość obrazu z odpornością na intensywną eksploatację.

W takich środowiskach szczególnie ważne są:

✔️ bardzo wysoka jasność obrazu,

✔️ odporność na wielogodzinną, codzienną pracę,

✔️ prosta obsługa dla użytkowników końcowych,

✔️ niskie koszty utrzymania i serwisowania.

Laserowe projektory Epson spełniają te wymagania, oferując wieloletnią pracę bez konieczności wymiany lamp, stabilną jakość obrazu oraz możliwość centralnego zarządzania urządzeniami. Ma to kluczowe znaczenie w dużych obiektach, gdzie liczba projektorów liczona jest w dziesiątkach, a każda awaria generuje realne koszty organizacyjne.

Duże przestrzenie i zastosowania specjalistyczne

Projektory Epson są szeroko wykorzystywane również w bardziej wymagających scenariuszach, takich jak:

- sale widowiskowe i eventowe,

- muzea oraz centra wystawiennicze,

- obiekty przemysłowe i hale produkcyjne,

- systemy digital signage i projekcje mappingowe.

Wysoka jasność, rozdzielczość WUXGA lub 4K Enhancement, możliwość pracy w trybie ciągłym oraz zaawansowane funkcje instalacyjne (edge blending, korekcja geometrii) sprawiają, że projektory Epson dobrze radzą sobie tam, gdzie standardowe rozwiązania AV okazują się niewystarczające. W tego typu realizacjach projektor staje się często kluczowym elementem scenografii wizualnej lub systemu informacyjnego.

Technologia, która robi różnicę w projektorach Epson

W środowiskach biznesowych i publicznych technologia projekcji nie jest celem samym w sobie. Liczy się czytelność obrazu, niezawodność oraz przewidywalne koszty utrzymania. Właśnie dlatego projektory Epson są tak często wybierane do zastosowań profesjonalnych.

Technologia 3LCD zapewnia jednakowo wysoką jasność światła białego i kolorowego. W praktyce oznacza to wyraźny, kontrastowy obraz bez efektu „wyblakłych” kolorów, nawet w jasno oświetlonych salach konferencyjnych czy wykładowych. Dla użytkowników końcowych przekłada się to na lepszą czytelność prezentacji, wykresów i materiałów szkoleniowych.

Zaawansowane funkcje instalacyjne, takie jak edge blending czy projekcja 360°, dają pełną swobodę projektowania przestrzeni. Projektor można dopasować do architektury pomieszczenia, a nie odwrotnie. To szczególnie istotne w dużych salach, obiektach publicznych i realizacjach specjalnych, gdzie liczy się elastyczność i estetyka.

Laserowe źródło światła eliminuje problem regularnej wymiany lamp. Projektor działa stabilnie przez wiele lat, bez planowanych przestojów serwisowych. Z punktu widzenia działu IT oznacza to mniej zgłoszeń, mniej interwencji i niższy całkowity koszt posiadania (TCO).

4K Enhancement pozwala uzyskać bardzo wysoką szczegółowość obrazu bez konieczności inwestowania w natywne projektory 4K. To realna korzyść w salach zarządu, aulach i przestrzeniach, gdzie wyświetlane są szczegółowe treści – dane, schematy, projekty czy materiały wideo.

W efekcie technologia stosowana w projektorach Epson nie komplikuje pracy – upraszcza ją, zapewniając stabilny obraz, długą żywotność i łatwe zarządzanie w skali całej organizacji.

Rodzaje projektorów Epson – który sprawdzi się w Twojej przestrzeni?

Wybór projektora to nie tylko kwestia jasności czy rozdzielczości. Kluczowe znaczenie ma sposób montażu i odległość projekcji, ponieważ to one decydują o ergonomii sali, komforcie użytkowników oraz elastyczności przestrzeni. Epson oferuje kilka klas projektorów, dopasowanych do różnych scenariuszy biznesowych i edukacyjnych.

Projektory instalacyjne

To rozwiązania przeznaczone do stałych instalacji w salach konferencyjnych, aulach, salach wykładowych i obiektach wielkopowierzchniowych. Charakteryzują się wysoką jasnością, dużą elastycznością doboru obiektywów oraz możliwością precyzyjnej kalibracji obrazu.

Najczęstsze zastosowania:

- duże sale konferencyjne i zarządu,

- aule i sale wykładowe,

- przestrzenie eventowe i wystawiennicze.

To najlepszy wybór tam, gdzie projektor ma być elementem infrastruktury na lata, a nie urządzeniem przenośnym.

Projektory krótkoogniskowe

Projektory krótkoogniskowe pozwalają uzyskać duży obraz z niewielkiej odległości od ekranu. Dzięki temu ograniczają problem cieni oraz ułatwiają montaż w mniejszych pomieszczeniach.

Sprawdzają się szczególnie w:

- średnich salach konferencyjnych,

- salach szkoleniowych,

- przestrzeniach, gdzie nie ma możliwości montażu projektora daleko od ekranu.

To kompromis pomiędzy elastycznością instalacji a wysoką jakością obrazu.

Projektory ultrakrótkoogniskowe (UST)

Projektory ultrakrótkoogniskowe wyświetlają duży obraz z bardzo małej odległości – często montowane są tuż przy ścianie lub nad tablicą. Dzięki temu praktycznie eliminują cienie i odbicia światła.

Idealne do:

- małych sal konferencyjnych,

- klas szkolnych i sal dydaktycznych,

- sal spotkań hybrydowych.

Z perspektywy IT i administracji są to rozwiązania łatwe w utrzymaniu, bez ingerencji w sufit czy rozbudowaną infrastrukturę montażową.

Projektory przenośne i kompaktowe

Choć w środowiskach biznesowych dominują instalacje stałe, projektory przenośne nadal mają swoje miejsce – np. w zespołach sprzedażowych, szkoleniach wyjazdowych czy salach o zmiennym przeznaczeniu. To rozwiązanie dla organizacji, które potrzebują mobilności i elastyczności, a nie stałej instalacji.

Projektory Epson czy monitory wielkoformatowe?

Wybór pomiędzy projektorem a monitorem LED zależy od kilku czynników: wielkości pomieszczenia, oczekiwanej przekątnej obrazu, budżetu oraz charakteru spotkań. Projektory Epson są szczególnie dobrym wyborem, gdy:

- potrzebny jest bardzo duży obraz (100 cali i więcej),

- sala ma elastyczne zastosowanie,

- ważna jest możliwość łatwej zmiany konfiguracji,

- kluczowy jest stosunek ceny do wielkości wyświetlanego obrazu.

W wielu nowoczesnych realizacjach projektor nie konkuruje bezpośrednio z monitorem, lecz uzupełnia system AV, tworząc spójną i funkcjonalną przestrzeń prezentacyjną.

Dobór, montaż i konfiguracja projektorów Epson

Sam wybór projektora to dopiero początek. Aby system działał poprawnie i niezawodnie, kluczowe są:

✅ właściwy dobór modelu do wielkości i charakteru pomieszczenia,

✅ dobór obiektywu i sposobu montażu,

✅ konfiguracja obrazu i kalibracja,

✅ integracja z istniejącym systemem AV i IT.

Oferujemy kompleksowe wsparcie w zakresie projektorów Epson – od analizy potrzeb, przez dobór urządzeń, aż po montaż i uruchomienie systemu.

👉 Skontaktuj się z nami, aby dobrać projektor Epson do Twojej sali i sposobu pracy.

Szukasz projektora do firmy?

Doradzimy, czy lepszym wyborem będzie projektor instalacyjny, krótkoogniskowy czy ultrakrótkoogniskowy. Uwzględnimy wielkość sali, warunki oświetleniowe oraz sposób pracy zespołu.

Zajmujemy się całym procesem – od analizy potrzeb, przez dobór sprzętu Epson, aż po montaż i konfigurację.

Lenovo dla firm

ThinkPad i ThinkBook jako standard pracy

Projektujemy i wdrażamy środowiska pracy oparte o sprzęt Lenovo: laptopy biznesowe, monitory, stacje dokujące i akcesoria – uwzględniając standaryzację, bezpieczeństwo oraz TCO.

Doradztwo • Standaryzacja • Wdrożenie

Szukasz sprzętu Lenovo do firmy?

Zaczniemy od potrzeb, nie od modelu.

Dlaczego Lenovo w środowisku firmowym?

Lenovo od lat jest jednym z najczęściej wybieranych producentów sprzętu komputerowego dla firm na świecie.

Nie dlatego, że oferuje „najwięcej modeli”, ale dlatego, że sprzęt Lenovo pozwala budować powtarzalne, stabilne i skalowalne środowiska pracy.

Niezawodność i cykl życia

sprzęt, który da się standaryzować i utrzymywać

Ekosystem biznesowy

docki, monitory, akcesoria, serwis, kompatybilność

Bezpieczeństwo i zarządzanie

funkcje klasy enterprise + gotowość na polityki IT

Skalowanie

od 10 do 1000+ stanowisk bez „dokładania chaosu”

ThinkPad czy ThinkBook? Dobieramy serię do roli, nie do mody.

Dwa podejścia, jeden standard

ThinkPad

Linia projektowana z myślą o intensywnej pracy, mobilności i wysokich wymaganiach IT. Sprawdza się tam, gdzie liczy się niezawodność, bezpieczeństwo, długi cykl życia i spójność środowiska.

ThinkBook

Często wybierany jest jako rozsądny standard biznesowy dla zespołów, które potrzebują solidnego laptopa do codziennej pracy, przy zachowaniu atrakcyjnego budżetu.

W Nomacom nie „sprzedajemy serii”. Dobieramy sprzęt do roli użytkownika:

3 typowe profile

Sprzęt to dopiero początek. Liczy się środowisko pracy.

Jednym z najczęstszych błędów firm jest traktowanie laptopa jako samodzielnego zakupu.

Tymczasem realna produktywność i stabilność IT zaczynają się dopiero wtedy, gdy całe stanowisko pracy jest zaprojektowane jako spójna całość.

Standaryzacja modeli • Jedna polityka akcesoriów • Spójny serwis i cykl wymiany

Dlatego projektujemy środowiska, w których:

✅ laptop, monitor i stacja dokująca tworzą jeden standard,

✅ akcesoria są dobrane do ergonomii i stylu pracy,

✅ IT zyskuje porządek, przewidywalność i łatwiejszy serwis,

✅ firma obniża TCO w całym cyklu życia sprzętu.

Lenovo Gold Partner + doświadczenie wdrożeniowe B2B

Wdrożenia B2B

od małych firm po organizacje wielooddziałowe

Podejście projektowe

dobór + wycena + wdrożenie + wsparcie

Jakość i odpowiedzialność

bierzemy odpowiedzialność za efekt

Status Gold Partner potwierdza kompetencje i dostęp do narzędzi oraz wsparcia producenta – ale dla klientów ważniejsze jest jedno: dostają przewidywalne, standaryzowane środowisko pracy.

Jak pracujemy?

1️⃣ Analiza ról i potrzeb

aplikacje, praca hybrydowa, compliance

2️⃣ Projekt standardu Lenovo

modele + monitory + docki + akcesoria

3️⃣ Wdrożenie i konfiguracja

opcjonalnie

4️⃣ Rozwój i refresh

plan wymiany, serwis, kolejne fale

Lenovo w firmie to ekosystem

Oprócz laptopów projektujemy również:

Porozmawiajmy o standardzie Lenovo w Twojej firmie

Niezależnie od tego, czy planujesz nowe stanowiska pracy, wymianę laptopów czy standaryzację środowiska IT – pomożemy zaprojektować rozwiązanie oparte o sprzęt komputerowy Lenovo.

Konsultacja i wycena bez zobowiązań • Tylko B2B

Skorzystaj z formularza kontaktowego:

Umów bezpłatną konsultację Lenovo dla firm

Napisz, czego potrzebujesz (liczba użytkowników, role, termin). Wrócimy z propozycją standardu ThinkPad/ThinkBook i spójną wyceną środowiska pracy.

Wymiana sprzętu IT w firmie

Lenovo jako standard

Zastanawiasz się nad wymianą laptopów?

Zrób to bez przestojów, bez ryzyka i bez problemów. Standaryzujemy środowisko IT w oparciu o sprzęt Lenovo.

Planujesz wymianę sprzętu IT w firmie?

Zaplanujemy refresh laptopów i stanowisk pracy Lenovo bez przestojów i niespodzianek.

Dlaczego wymiana sprzętu IT to wyzwanie?

W wielu firmach wymiana sprzętu odkładana jest tak długo, aż zaczyna realnie blokować pracę zespołu.

Typowe problemy:

⚠️ 4–6-letni sprzęt, który spowalnia użytkowników,

⚠️ różne modele laptopów w jednej firmie,

⚠️ brak kompatybilnych docków i zasilaczy,

⚠️ rosnąca liczba awarii i zgłoszeń do IT,

⚠️ zakupy „na szybko”, bez planu i standaryzacji.

Efekt?

❌ niższa produktywność

❌ większe koszty serwisu

❌ frustracja użytkowników

❌ przeciążone IT

Dlaczego Lenovo jako standard firmowy?

Lenovo to najczęściej wybierany producent sprzętu biznesowego.

Standaryzacja środowiska IT w oparciu o Lenovo zapewnia:

✅ spójne modele (ThinkPad / ThinkBook),

✅ kompatybilność akcesoriów i docków,

✅ długi cykl życia urządzeń,

✅ łatwiejszy serwis,

✅ niższą liczbę awarii,

✅ przewidywalność kosztów TCO.

Dzięki temu refresh sprzętu staje się powtarzalnym procesem, a nie jednorazowym chaosem.

Jak wygląda wymiana sprzętu IT z Nomacom?

Nie sprzedajemy laptopów „na sztuki”.

Prowadzimy kompleksowe projekty wymiany sprzętu IT

Efekt:

✅ użytkownicy pracują bez przerw

✅ IT ma porządek i przewidywalność

✅ firma zyskuje spójne środowisko pracy

Kiedy warto zaplanować wymianę sprzętu IT?

Najczęstsze scenariusze:

👉 sprzęt starszy niż 3–4 lata,

👉 planowany wzrost zespołu,

👉 przejście na pracę hybrydową,

👉 rosnąca liczba awarii,

👉 standaryzacja IT przed dalszym rozwoj

Im wcześniej zaplanowany refresh, tym niższe ryzyko i lepsze ceny.

Dla kogo jest ten model?

Firmy

10–30 osób

☑ szybka standaryzacja

☑ mniejsze obciążenie IT

Firmy

30–100+

☑ rollout sprzętu etapami

☑ planowanie 2–3 lata do przodu

Organizacje

z cyklem refresh IT

☑ przewidywalność

☑ kontrola kosztów

☑ mniejsza liczba incydentów

Dlaczego Nomacom?

✅ projekty B2B, nie sprzedaż detaliczna

✅ doradztwo + wdrożenie

✅ doświadczenie w wymianach sprzętu IT

✅ partner Lenovo (Gold)

✅ pełna odpowiedzialność za proces.

Jesteśmy partnerem, który przeprowadza firmę przez cały proces – od audytu po gotowe stanowiska pracy.

Zaplanuj wymianę sprzętu IT w firmie – bez chaosu i przestojów

Pomożemy zaprojektować standard sprzętu komputerowego Lenovo, przygotować harmonogram wymiany oraz wdrożyć nowe stanowiska pracy w sposób bezpieczny dla ciągłości działania zespołu.

Od analizy obecnego środowiska, przez spójną wycenę, aż po wdrożenie. Bez przypadkowych zakupów.

Bezpłatna konsultacja i wycena • obsługujemy wyłącznie klientów B2B

lub skorzystaj z formularza kontaktowego:

Zaplanuj bezpieczną wymianę sprzętu IT w Twojej firmie

Wypełnij formularz – skontaktujemy się, aby przygotować plan wymiany laptopów i sprzętu IT dopasowany do skali firmy, budżetu i harmonogramu pracy zespołu.

Bez przestojów. Bez chaosu zakupowego.

Gotowe stanowiska pracy Lenovo dla firm

Laptop • monitor • stacja dokująca • akcesoria

Zaprojektowane pod realne potrzeby Twojego zespołu.

Kompleksowo wyposażamy stanowiska pracy w firmach od 10 do 100+ pracowników – bez chaosu zakupowego, bez nietrafionych modeli i bez straty czasu.

✅ Autoryzowany Lenovo Gold Partner

✅ B2B only

✅ Projekty dla firm 10–100+ pracowników

👉 Jedno zapytanie. Jedna wycena. Jedno spójne środowisko pracy.

Planujesz gotowe stanowiska pracy Lenovo dla zespołu?

Laptop, monitor, stacja dokująca i akcesoria – zaprojektujemy kompletne stanowiska dopasowane do realnych potrzeb Twojej firmy i standardów IT.

Co rozumiemy przez „gotowe stanowisko pracy”?

Gotowe stanowisko pracy to nie jest sam laptop.

To przemyślany, kompletny zestaw, który:

☑️ realnie zwiększa produktywność,

☑️ upraszcza zarządzanie IT,

☑️ minimalizuje ryzyko awarii i przestojów,

☑️ obniża TCO w całym cyklu życia sprzętu.

W Nomacom projektujemy kompletne środowiska pracy oparte o sprzęt komputerowy Lenovo, gdzie każdy element ma swoje uzasadnienie biznesowe i techniczne.

Co wchodzi w skład gotowego stanowiska pracy Lenovo?

W zależności od roli użytkownika i specyfiki zespołu, zestaw może obejmować:

✅ laptop Lenovo ThinkPad lub ThinkBook – dobrany do realnych obciążeń,

✅ monitor lub zestaw monitorów – ergonomia i komfort na co dzień,

✅ stację dokującą Lenovo – jedno podłączenie, pełna wygoda,

✅ klawiaturę, mysz, zestaw słuchawkowy,

✅ zasilacze, adaptery, akcesoria mobilne,

✅ opcjonalnie: monitor do domu (praca hybrydowa).

To jedno, spójne stanowisko – nie przypadkowy zestaw produktów.

Dla kogo są gotowe stanowiska pracy?

Zespoły 10–30 osób

✔️ szybkie wdrożenie,

✔️ standaryzacja sprzętu,

✔️ mniej problemów IT.

Firmy 30–100+ pracowników

✔️ ujednolicone modele Lenovo,

✔️ łatwiejsze zarządzanie i serwis,

✔️ przygotowanie na rozwój firmy.

Wymiana laptopów (refresh IT)

✔️ planowana wymiana sprzętu,

✔️ migracja użytkowników,

✔️ zero przestojów w pracy.

Dlaczego firmy wybierają sprzęt komputerowy Lenovo?

Lenovo to jeden z najczęściej wybieranych producentów sprzętu biznesowego na świecie – i nie bez powodu.

Sprzęt Lenovo dla firm to:

✅ wysoka niezawodność

✅ długi cykl życia

✅ dostępność części i serwisu

✅ bogata oferta docków i monitorów

✅ łatwa standaryzacja środowiska pracy

Dzięki temu możliwe jest projektowanie skalowalnych, powtarzalnych stanowisk pracy, które rosną razem z firmą.

Jak pracujemy w Nomacom?

Nie sprzedajemy „kartonu z laptopem”.

Projektujemy kompletne środowiska pracy IT.

Proces wygląda prosto:

1️⃣ Krótka rozmowa / formularz – poznajemy strukturę zespołu

2️⃣ Dobór sprzętu Lenovo – laptop + monitor + akcesoria

3️⃣ Spójna, czytelna wycena

4️⃣ Dostawa, konfiguracja, wdrożenie

5️⃣ Opcjonalnie: serwis, wsparcie, kolejne etapy modernizacji

Efekt?

Zespół dostaje gotowe, wygodne stanowiska pracy.

IT dostaje porządek i przewidywalność.

Gotowe pakiety czy indywidualny projekt?

Możemy zaproponować:

gotowe pakiety stanowisk pracy Lenovo

szybka decyzja, szybkie wdrożenie

projekt szyty na miarę

dla bardziej złożonych środowisk

Oba podejścia opieramy na realnych potrzebach zespołu – nie na najdroższym sprzęcie.

Dlaczego Nomacom?

Jesteśmy partnerem, który bierze odpowiedzialność za efekt – od projektu po pełne wdrożenie.

✅ doświadczenie w projektach B2B,

✅ doradztwo, nie sprzedaż pudełkowa,

✅ partnerstwa technologiczne,

✅ myślenie o całym środowisku pracy, nie o jednym urządzeniu.

Zaprojektujmy gotowe stanowiska pracy Lenovo dla Twojej organizacji

Niezależnie od tego, czy wyposażasz nowy zespół, planujesz wymianę laptopów czy porządkujesz środowisko IT – pomożemy dobrać sprzęt komputerowy Lenovo: laptopy ThinkPad lub ThinkBook, monitory, stacje dokujące i akcesoria w ramach jednego, spójnego projektu.

Bez przypadkowych konfiguracji. Bez niepotrzebnych kosztów. Z myśleniem o ergonomii, bezpieczeństwie i całkowitym koszcie posiadania (TCO) – od pierwszego dnia użytkowania.

lub skorzystaj z formularza kontaktowego:

Poproś o wycenę gotowych stanowisk pracy Lenovo

Wypełnij formularz – skontaktujemy się, aby doprecyzować potrzeby i przygotować spójną wycenę sprzętu dopasowaną do Twojego zespołu.

Sprzęt komputerowy Lenovo dla firm

Kompleksowe środowiska pracy

ThinkBook · ThinkPad · monitory · stacje dokujące · akcesoria

W Nomacom projektujemy i wdrażamy kompleksowe środowiska pracy oparte na rozwiązaniach Lenovo, dopasowane do realnych potrzeb firm – od kilku do kilkuset użytkowników.

Pracujemy wyłącznie w modelu B2B, wspierając organizacje w doborze, standaryzacji i wdrożeniu sprzętu komputerowego, który realnie wspiera biznes.

Szukasz sprzętu Lenovo do firmy? Zaczniemy od potrzeb, nie od modelu.

Umów bezpłatną konsultację. Dobierzemy laptopy ThinkPad/ThinkBook oraz akcesoria pod konkretne role i standardy IT w Twojej organizacji.

Co obejmuje kompleksowe środowisko pracy Lenovo?

Projektowane przez nas środowiska pracy mogą obejmować m.in.:

Wszystkie elementy są dobierane tak, aby tworzyły spójny standard sprzętowy, który można łatwo rozwijać wraz z rozwojem firmy.

Sprzęt komputerowy Lenovo dla firm – podejście projektowe

W odróżnieniu od sklepów internetowych i ofert „od ręki”, nie koncentrujemy się na sprzedaży pojedynczych urządzeń.

Naszym celem jest zaprojektowanie spójnego, skalowalnego środowiska pracy, które:

✔️ odpowiada na konkretne role użytkowników,

✔️ upraszcza zarządzanie IT,

✔️ zwiększa bezpieczeństwo danych,

✔️ obniża koszty w dłuższym okresie.

Dlatego każdą współpracę zaczynamy od analizy potrzeb biznesowych i technicznych, a dopiero później dobieramy odpowiednie urządzenia i konfiguracje.

Dlaczego Lenovo w środowiskach biznesowych?

Rozwiązania Lenovo od lat stanowią jeden z filarów infrastruktury IT w firmach na całym świecie.

W środowiskach biznesowych szczególnie cenione są za:

✅ wysoką niezawodność i jakość wykonania,

✅ długi cykl życia urządzeń,

✅ stabilność dostępności modeli i akcesoriów,

✅ bardzo dobrą kompatybilność z rozwiązaniami IT i security,

✅ szeroką ofertę – od pracy biurowej po zastosowania specjalistyczne.

Dzięki temu Lenovo doskonale sprawdza się jako standard sprzętowy w firmie, zarówno w małych zespołach, jak i w większych organizacjach.

Gotowe środowiska pracy – dopasowane do ról w firmie

Projektując środowisko pracy, bierzemy pod uwagę nie tylko liczbę pracowników, ale przede wszystkim sposób pracy i rolę użytkownika.

Inne potrzeby ma pracownik administracyjny, inne menedżer, a jeszcze inne specjalista techniczny czy zarząd.

Dlatego środowiska pracy projektujemy tak, aby:

👉 zapewniały odpowiednią wydajność,

👉 były ergonomiczne i komfortowe,

👉 umożliwiały pracę biurową, hybrydową lub mobilną,

👉 były gotowe na dalszą rozbudowę.

Sprzęt komputerowy dla firm 10–100+ pracowników

Nasze rozwiązania kierujemy do firm i instytucji publicznych, które:

⚪ rozwijają zespół i potrzebują standaryzacji sprzętu,

⚪ planują wymianę lub modernizację infrastruktury IT,

⚪ wdrażają model pracy hybrydowej lub zdalnej,

⚪ chcą uporządkować środowisko pracy użytkowników,

⚪ oczekują doradztwa, a nie tylko wyceny sprzętu.

Niezależnie od skali organizacji, projektujemy rozwiązania, które rosną razem z firmą.

Dlaczego firmy wybierają Nomacom?

Współpraca z Nomacom to coś więcej niż zakup sprzętu. To partnerskie podejście, które obejmuje:

✅ doradztwo technologiczne,

✅ doświadczenie w projektach B2B,

✅ znajomość realiów IT i bezpieczeństwa,

✅ integrację sprzętu z innymi obszarami infrastruktury,

✅ wsparcie na etapie planowania i wdrożenia.

Dzięki temu klienci zyskują przemyślane środowisko pracy, a nie przypadkowy zestaw urządzeń. Sprzęt komputerowy Lenovo realnie wspiera rozwój firmy.

Chcesz zaprojektować środowisko pracy Lenovo w swojej firmie?

Jeśli planujesz:

- zakup sprzętu komputerowego dla firmy,

- standaryzację stanowisk pracy,

- wymianę laptopów i monitorów,

- przygotowanie środowiska pracy dla nowych zespołów,

skontaktuj się z nami.

Przygotujemy koncepcję sprzętową dopasowaną do Twojego biznesu.

Zaprojektuj kompletne środowisko pracy Lenovo dla firmy

Zamiast wybierać sprzęt „na sztuki”, pomożemy Ci zbudować spójny standard stanowisk pracy: ThinkPad / ThinkBook + monitory + stacje dokujące + akcesoria – dopasowane do sposobu pracy (biuro / hybryda / mobilnie).

Oferujemy: dobór konfiguracji pod użytkowników i aplikacje, plan wymiany sprzętu, konfigurację (tzw. „ready to work”) oraz wsparcie powdrożeniowe. Pracujemy wyłącznie w modelu B2B.

Napisz do nas – wrócimy z propozycją architektury stanowisk pracy i wyceną dopasowaną do Twojej firmy.

+48 22 781 34 85

zamowienia@nomacom.pl

lub skorzystaj z formularza kontaktowego:

Usługi IT dla firm Warszawa

Kompleksowa obsługa IT B2B

Nowoczesne usługi IT dla firm to dziś znacznie więcej niż reagowanie na awarie. To stała opieka nad infrastrukturą, bezpieczeństwem, komunikacją oraz – co równie istotne – sprawna realizacja zakupów IT, które w środowisku biznesowym wymagają wsparcia doświadczonego partnera.

Świadczymy usługi IT wyłącznie dla klientów biznesowych – firm i instytucji z Warszawy oraz okolic. Nie realizujemy usług dla osób prywatnych.

Potrzebujesz sprawnej obsługi IT lub szybkiego zakupu sprzętu dla firmy?

Usługi IT, które realnie wspierają biznes

szybkie działanie • jasna komunikacja • przewidywalność kosztów

Firmy działające w środowisku biznesowym potrzebują partnera IT, który:

✅ rozumie procesy zakupowe B2B,

✅ zna ofertę producentów,

✅ potrafi doradzić właściwe rozwiązania,

✅ a następnie szybko je dostarczyć i – jeżeli jest taka potrzeba – wdrożyć.

Dlatego nasze usługi IT są projektowane tak, aby upraszczać codzienne funkcjonowanie firm, a nie je komplikować.

Kompleksowa obsługa IT i sprawne zakupy technologii

Jednym z kluczowych elementów naszej oferty są usługi IT dla firm w Warszawie, łączące obsługę infrastruktury z realizacją zakupów technologicznych.

W praktyce oznacza to, że klienci:

✔ nie muszą analizować dziesiątek wariantów sprzętu i licencji,

✔ nie tracą czasu na wieloetapowe zapytania,

✔ mogą liczyć na konkretne rekomendacje dopasowane do realnych potrzeb.

Współpraca wygląda prosto:

Klient określa, czego potrzebuje – my zajmujemy się resztą.

Dobieramy rozwiązania, przygotowujemy wycenę, realizujemy dostawę i – jeśli trzeba – wdrażamy całość w środowisku klienta.

Usługi IT dla firm Warszawa

Stała obsługa IT i outsourcing IT

Oferując usługi IT dla firm, zapewniamy kompleksową opiekę nad środowiskiem IT – od bieżącego wsparcia użytkowników po rozwój infrastruktury. Outsourcing IT pozwala firmom skupić się na biznesie, bez konieczności budowania własnego działu IT.

Infrastruktura IT – od projektu po wdrożenie

Projektujemy i dostarczamy rozwiązania obejmujące:

✅ serwery i systemy storage,

✅ wirtualizację i środowiska hybrydowe,

✅ sieci LAN i Wi-Fi dla firm,

✅ systemy bezpieczeństwa.

Projektując infrastrukturę IT, zawsze bierzemy pod uwagę ciągłość działania biznesu oraz możliwość dalszej rozbudowy środowiska

Bezpieczeństwo IT i ochrona danych

W ramach usług IT dbamy o bezpieczeństwo środowisk firmowych, wdrażając:

✅ zapory sieciowe,

✅ systemy backupu,

✅ ochronę przed ransomware,

✅ procedury odzyskiwania danych.

Bezpieczeństwo traktujemy jako integralną część obsługi IT, a nie dodatek.

Systemy komunikacji i wideokonferencji

Wspieramy firmy we wdrażaniu nowoczesnych systemów komunikacji – od rozwiązań dla zespołów rozproszonych po profesjonalne systemy wideokonferencyjne do sal spotkań.

Zakupy IT dla firm – szybko, kompleksowo, z doradztwem

To jeden z kluczowych elementów naszych usług IT. Wspieramy firmy w sprawnej realizacji zakupów technologicznych, łącząc doradztwo, dobór rozwiązań oraz ich dostawę i wdrożenie.

Firmy zgłaszają się do nas, ponieważ:

👉 nie chcą tracić czasu na analizę dziesiątek wariantów sprzętu i oprogramowania,

👉 oczekują konkretnej wyceny, krótkiego czasu realizacji i jednego partnera odpowiedzialnego za całość.

W praktyce wygląda to prosto:

klient określa potrzeby – my zajmujemy się resztą.

Oferujemy m.in.:

✅ serwery, systemy storage oraz rozwiązania wirtualizacyjne i hiperkonwergentne,

✅ rozwiązania z obszaru bezpieczeństwa IT,

✅ rozwiązania chmurowe,

✅ systemy rezerwacji sal i zasobów,

✅ sprzęt użytkowy i peryferia – notebooki, tablety, monitory, drukarki, projektory i inne,

✅ licencje i oprogramowanie.

Dzięki doświadczeniu i partnerskiemu podejściu:

✔ upraszczamy proces zakupowy,

✔ ograniczamy ryzyko nietrafionych decyzji,

✔ dostarczamy rozwiązania realnie dopasowane do sposobu działania firmy.

Z nami klient ma pewność, że zakupione rozwiązania są nie tylko dostarczone, ale również spójne z istniejącym środowiskiem IT i gotowe do bezpiecznej pracy.

Outsourcing IT jako wygodny model współpracy

Dla wielu firm outsourcing IT oznacza:

- szybszy dostęp do kompetencji,

- elastyczne skalowanie usług,

- jedno miejsce kontaktu w sprawach technicznych i zakupowych.

To model szczególnie ceniony przez organizacje, które chcą działać sprawnie i bez zbędnych przestojów.

Dlaczego lokalne usługi IT w Warszawie?

Obsługa firm z Warszawy i okolic pozwala nam:

✅ szybko reagować na potrzeby klientów,

✅ realizować wsparcie zdalne i on-site,

✅ sprawnie obsługiwać biura, oddziały i siedziby firm.

Znamy realia lokalnego rynku i oczekiwania firm działających w dynamicznym środowisku biznesowym.

Dzięki lokalnej obecności możemy szybko reagować na potrzeby klientów oraz sprawnie realizować dostawy i wdrożenia w siedzibach firm.

Dla kogo świadczymy usługi IT?

Współpracujemy z:

✔ firmami każdej wielkości – od MŚP po duże organizacje,

✔ firmami wielooddziałowymi i rozproszonymi zespołami,

✔ instytucjami publicznymi, państwowymi i samorządowymi,

✔ zespołami IT, które potrzebują wsparcia zewnętrznego partnera.

Jak wygląda współpraca?

Model współpracy dopasowujemy do realnych potrzeb klienta – od prostych zakupów sprzętu po kompleksową obsługę IT.

W zależności od zakresu współpracy proces może wyglądać następująco:

1️⃣ Określenie potrzeb lub zapotrzebowania

Może to być zarówno krótka informacja o potrzebnym sprzęcie (np. serwer, monitory, notebooki), jak i potrzeba szerszej analizy środowiska IT.

2️⃣ Propozycja rozwiązania i wycena

Przygotowujemy konkretną ofertę – sprzętową, licencyjną lub usługową – dopasowaną do oczekiwań i budżetu.

3️⃣ Realizacja zamówienia i wdrożenie (jeśli wymagane)

Zapewniamy sprawną dostawę sprzętu oraz, a w razie potrzeby także jego konfigurację i uruchomienie.

4️⃣ Stała obsługa, wsparcie i rozwój środowiska IT

W przypadku dłuższej współpracy zapewniamy bieżące wsparcie oraz rozwój infrastruktury.

Proces jest prosty, przejrzysty i dopasowany do realiów B2B – bez zbędnych etapów, jeśli nie są potrzebne.

Szukasz partnera IT, który realizuje szybkie zakupy i oferuje kompleksową obsługę?

Jeśli Twoja firma potrzebuje:

✅ sprawnych zakupów IT,

✅ doradztwa technologicznego,

✅ stałej obsługi IT bez chaosu i zbędnych formalności,

👉 skontaktuj się z nami, by porozmawiać o realnych potrzebach Twojego biznesu.

Szukasz partnera IT dla firmy w Warszawie?

Zapewniamy kompleksowe usługi IT dla firm – od doradztwa i sprawnych zakupów technologii, po wdrożenie i stałą obsługę środowiska IT. Napisz, czego potrzebujesz – przygotujemy konkretną ofertę dopasowaną do realiów Twojego biznesu.

Obsługujemy wyłącznie firmy i instytucje (B2B).

Sprawdź, co jeszcze możemy Ci zaoferować:

Projektowanie sieci warstwowej

Access, distribution, core w praktyce

Projektowanie sieci warstwowej to jeden z kluczowych elementów budowy nowoczesnej i skalowalnej infrastruktury IT. Model oparty o warstwy access, distribution i core pozwala uporządkować architekturę sieci LAN, zwiększyć jej bezpieczeństwo oraz przygotować ją na automatyzację, integrację z chmurą i SD-WAN. W praktyce jednym z najczęściej wykorzystywanych rozwiązań do projektowania sieci warstwowej są przełączniki Cisco Catalyst.

W tym artykule pokazujemy:

- jak projektować sieć warstwową opartą o Cisco Catalyst,

- jak dobrać przełączniki do warstwy access, distribution i core,

- jaką rolę odgrywają automatyzacja, SD-Access i monitoring,

- jak sieć LAN integruje się dziś z Wi-Fi 6E / Wi-Fi 7 oraz SD-WAN,

- oraz jakie błędy w projektowaniu sieci są dziś najkosztowniejsze.

Projektujesz lub modernizujesz sieć firmową?

Pomożemy zaprojektować sieć warstwową access–distribution–core dopasowaną do skali firmy, bezpieczeństwa i przyszłych wymagań IT.

W skrócie:

Dlaczego architektura sieci LAN ma dziś kluczowe znaczenie?

Sieć LAN przestała być wyłącznie „transportem pakietów”. Dziś to:

- punkt egzekwowania polityk bezpieczeństwa,

- element Zero Trust,

- platforma integrująca użytkowników lokalnych, zdalnych i aplikacje chmurowe,

- fundament dla systemów krytycznych (ERP, VoIP, wideo, OT, IoT).

Źle zaprojektowana sieć skutkuje:

- trudną rozbudową,

- niską wydajnością,

- podatnością na błędy konfiguracyjne,

- brakiem widoczności i kontroli,

- wysokimi kosztami operacyjnymi (OPEX).

Dlatego coraz więcej organizacji wraca do przemyślanej architektury warstwowej, ale realizowanej w nowoczesny sposób – z automatyzacją, centralnym zarządzaniem i segmentacją logiczną.

Czym jest projektowanie sieci warstwowej (access, distribution, core)?

Architektura sieci warstwowej (3-tier) zakłada logiczny podział infrastruktury LAN na trzy warstwy, z których każda pełni inną funkcję:

- Access – punkt dostępu użytkowników i urządzeń końcowych,

- Distribution – warstwa agregacji i kontroli,

- Core – szybki, niezawodny kręgosłup sieci.

W mniejszych środowiskach spotyka się również model 2-tier (collapsed core), gdzie distribution i core są połączone, jednak zasady projektowe pozostają podobne.

Kluczową zaletą architektury warstwowej jest:

- czytelność,

- łatwa skalowalność,

- przewidywalność zachowania sieci,

- możliwość wdrażania zaawansowanych polityk bezpieczeństwa.

Warstwa access – punkt styku użytkownika z siecią

Rola warstwy access

Warstwa access to miejsce, w którym sieć spotyka się z użytkownikiem i urządzeniem końcowym. To tutaj podłączane są:

- komputery i laptopy,

- telefony VoIP,

- punkty dostępowe Wi-Fi,

- kamery IP,

- urządzenia IoT i OT.

W praktyce warstwa access odpowiada za:

- autoryzację urządzeń,

- przypisanie do VLAN-ów lub segmentów,

- zapewnienie zasilania PoE,

- egzekwowanie podstawowych polityk bezpieczeństwa,

- zapewnienie jakości usług (QoS).

Cisco Catalyst w warstwie access

Cisco Catalyst od lat jest standardem w warstwie access w sieciach firmowych. W zależności od skali środowiska najczęściej stosowane są:

- Cisco Catalyst 1000 / 1200 / 1300 – mniejsze biura i oddziały,

- Cisco Catalyst 9200 / 9200L – standard enterprise,

- Cisco Catalyst 9300 – access w większych środowiskach i kampusach.

Kluczowe cechy Catalyst w access:

- pełne wsparcie PoE / PoE+ / UPOE (niezbędne dla Wi-Fi 6E / Wi-Fi 7),

- integracja z Cisco ISE (kontrola dostępu),

- gotowość do SD-Access,

- wysoka niezawodność i długi lifecycle.

Access a przyszłość: Wi-Fi 6E i Wi-Fi 7

Nowe standardy Wi-Fi radykalnie zmieniają wymagania wobec warstwy access:

- wyższe prędkości transmisji danych,

- więcej jednoczesnych urządzeń,

- większe zapotrzebowanie na PoE,

- wyższe uplinki (2,5G / 5G / 10G).

Projektując sieć access dziś, trzeba myśleć co najmniej 5–7 lat do przodu, bo infrastruktura kablowa i przełączniki access są najdroższe w wymianie.

Warstwa distribution – serce kontroli i segmentacji

Rola warstwy distribution

Warstwa distribution to najczęściej niedoceniany, a jednocześnie najważniejszy element architektury LAN. To tutaj:

- agregowany jest ruch z wielu przełączników access,

- realizowany jest routing między VLAN-ami,

- egzekwowane są polityki bezpieczeństwa,

- wdrażana jest segmentacja logiczna.

Distribution decyduje o:

- stabilności całej sieci,

- możliwości rozbudowy,

- jakości integracji z core, firewallami i SD-WAN.

Cisco Catalyst w warstwie distribution

W tej warstwie najczęściej spotyka się:

- Cisco Catalyst 9300 (stackowane),

- Cisco Catalyst 9400 (modularne).

Dlaczego Catalyst sprawdza się w distribution?

- pełny routing warstwy 3,

- redundancja zasilania i uplinków,

- wysoka przepustowość,

- wsparcie dla zaawansowanych polityk ACL,

- gotowość pod SD-Access.

Distribution a SD-Access

W nowoczesnych sieciach Cisco coraz większą rolę odgrywa SD-Access (Software-Defined Access). W tym modelu:

- fizyczna topologia pozostaje warstwowa,

- logika sieci jest zarządzana centralnie,

- segmentacja realizowana jest logicznie (bez mnożenia VLAN-ów).

Warstwa distribution pełni kluczową rolę w egzekwowaniu: polityk dostępu, segmentacji użytkowników, mikrosegmentacji ruchu.

Warstwa core – kręgosłup sieci firmowej

Rola warstwy core

Core to najszybsza i najbardziej niezawodna część sieci. Jej zadaniem jest:

- szybki transport danych,

- minimalizacja opóźnień,

- zapewnienie wysokiej dostępności,

- integracja z data center, firewallami i WAN.

Core nie powinien być miejscem skomplikowanych polityk – jego rolą jest stabilność i wydajność.

Cisco Catalyst w warstwie core

Dedykowane modele do core to:

Kluczowe cechy:

- bardzo wysoka przepustowość,

- niskie opóźnienia,

- redundancja sprzętowa,

- gotowość do pracy 24/7,

- skalowalność dla dużych środowisk.

Access vs Distribution vs Core – porównanie ról

| Warstwa | Główna rola | Typowe modele Catalyst |

|---|---|---|

| Access | Dostęp użytkowników i urządzeń | 9200, 9300 |

| Distribution | Agregacja i kontrola | 9300, 9400 |

| Core | Transport i wydajność | 9500, 9600 |

Ten podział nie jest „sztuką dla sztuki” – to fundament stabilnej i skalowalnej sieci.

Automatyzacja i zarządzanie – rola Cisco DNA Center

Sieć bez automatyzacji to dziś błąd projektowy

Jednym z najczęstszych i najdroższych błędów w nowoczesnych projektach sieciowych jest zaprojektowanie poprawnej topologii, ale bez automatyzacji i monitoringu.

Skutki: ręczne konfiguracje, błędy ludzkie, brak widoczności problemów, a także długi czas reakcji na awarie.

Cisco DNA Center – centralne zarządzanie siecią

Cisco DNA Center umożliwia: centralne zarządzanie przełącznikami Catalyst, automatyczne wdrażanie konfiguracji, monitoring wydajności i dostępności, analizę zachowania sieci, integrację z SD-Access.

To rozwiązanie, które zmienia sieć z „kosztu” w kontrolowaną platformę IT.

Integracja z SD-WAN – LAN i WAN jako jeden ekosystem

W nowoczesnych projektach sieciowych LAN nie istnieje już w oderwaniu od WAN. Coraz częściej użytkownicy pracują hybrydowo, aplikacje są w chmurze, oddziały wymagają spójnych polityk.

Cisco Catalyst bardzo dobrze integruje się z: Cisco SD-WAN, centralnym zarządzaniem politykami, segmentacją ruchu end-to-end (od access po WAN).

Dzięki temu możliwe jest: spójne bezpieczeństwo, przewidywalna wydajność, uproszczone zarządzanie całą siecią.

Projektowanie sieci warstwowej z Cisco Catalyst – dobre praktyki

1️⃣ Projektuj sieć od wymagań biznesowych, nie od sprzętu

Zacznij od analizy procesów i krytycznych aplikacji w firmie. Określ liczbę użytkowników, urządzeń IoT, wymagania dotyczące bezpieczeństwa i dostępności. Dopiero na tej podstawie dobieraj sprzęt – unikniesz przewymiarowania lub niedoszacowania.

2️⃣ Zaplanuj redundancję uplinków i zasilania

Każda warstwa powinna mieć mechanizmy wysokiej dostępności (HA). W praktyce oznacza to podwójne uplinki do wyższej warstwy, stackowanie przełączników oraz redundantne zasilacze w kluczowych urządzeniach. To minimalizuje ryzyko przestoju.

3️⃣ Myśl o Wi-Fi 6E / 7 już na etapie access

Nowe standardy Wi-Fi wymagają większej przepustowości i zasilania PoE. Zaplanuj przełączniki z odpowiednim budżetem PoE i portami 10/25G uplink, aby uniknąć kosztownych modernizacji w przyszłości.

4️⃣ Uwzględnij automatyzację i monitoring od początku

Projektuj sieć z myślą o zarządzaniu przez platformy takie jak Cisco DNA Center. Automatyzacja wdrożeń, polityk bezpieczeństwa i segmentacji (SD-Access) oraz proaktywne monitorowanie pozwalają obniżyć koszty operacyjne i zwiększyć bezpieczeństwo.

5️⃣ Traktuj LAN jako część większej architektury (SD-WAN, security, cloud)

Sieć LAN nie działa w izolacji – musi współpracować z rozwiązaniami WAN, chmurą i systemami bezpieczeństwa. Zaplanuj integrację z firewallami, kontrolerami Wi-Fi, systemami NAC (np. Cisco ISE) oraz z architekturą SD-WAN, aby zapewnić spójność i skalowalność.

Najczęstsze błędy w projektowaniu sieci warstwowej

Projektowanie sieci warstwowej wymaga nie tylko znajomości technologii, ale przede wszystkim zrozumienia ról poszczególnych warstw oraz ich wpływu na stabilność, bezpieczeństwo i skalowalność całej infrastruktury. W praktyce wiele problemów w sieciach firmowych nie wynika z ograniczeń sprzętowych, lecz z błędów popełnianych już na etapie projektowym. Niewłaściwe projektowanie sieci warstwowej może prowadzić do trudności w rozbudowie, problemów z wydajnością, braku widoczności ruchu oraz zwiększonych kosztów utrzymania sieci w dłuższej perspektywie.

- Brak wyraźnego podziału ról przełączników

- Przeciążenie warstwy access routingiem

- Zbyt słaby core „na start”

- Brak zapasu portów i przepustowości

- Brak automatyzacji i monitoringu

- Ignorowanie przyszłych wymagań Wi-Fi

- Projektowanie LAN w oderwaniu od WAN

Projektowanie sieci warstwowej – kiedy zlecić specjalistom?

Projektowanie sieci warstwowej przestaje być prostym zadaniem konfiguracyjnym w momencie, gdy infrastruktura IT zaczyna bezpośrednio wpływać na ciągłość działania biznesu. Wraz ze wzrostem skali środowiska, liczby użytkowników oraz znaczenia aplikacji, sieć LAN staje się krytycznym elementem architektury IT, który wymaga spójnego podejścia projektowego, a nie doraźnych zmian.

W praktyce sieć LAN przestaje być „prostą instalacją”, gdy:

- rośnie liczba użytkowników i urządzeń końcowych,

- pojawiają się aplikacje krytyczne, takie jak systemy ERP, systemy finansowe czy komunikacja czasu rzeczywistego,

- wdrażany jest model Zero Trust, wymagający segmentacji i kontroli dostępu na poziomie sieci,

- planowana jest integracja sieci LAN z SD-WAN, usługami chmurowymi oraz środowiskami hybrydowymi.

W takich scenariuszach projektowanie sieci warstwowej realizowane przez doświadczonego integratora IT pozwala:

- znacząco zredukować ryzyko błędów projektowych, które ujawniają się dopiero na etapie rozbudowy lub awarii,

- obniżyć długoterminowe koszty utrzymania infrastruktury, dzięki właściwemu doborowi sprzętu i architektury,

- zapewnić spójność architektury sieciowej z pozostałymi obszarami IT – bezpieczeństwem, chmurą, SD-WAN oraz systemami zarządzania.

Dzięki temu sieć przestaje być jedynie zapleczem technicznym, a zaczyna pełnić rolę stabilnej i przewidywalnej platformy wspierającej rozwój organizacji.

Podsumowanie

Projektowanie sieci warstwowej w architekturze access – distribution – core, w połączeniu z przełącznikami Cisco Catalyst, rozwiązaniami SD-Access, Cisco DNA Center oraz integracją z SD-WAN, pozostaje jednym z najbardziej dojrzałych i przyszłościowych modeli budowy nowoczesnej sieci firmowej.

Takie projektowanie sieci warstwowej:

- skaluje się wraz z rozwojem biznesu,

- upraszcza zarządzanie infrastrukturą,

- zwiększa poziom bezpieczeństwa,

- przygotowuje organizację na kolejne lata rozwoju IT.

Jeśli planujesz modernizację lub projektowanie nowej sieci LAN, warto spojrzeć na nią nie jak na zbiór przełączników, lecz jak na spójną architekturę sieciową, która realnie wspiera cele biznesowe organizacji.

Zaprojektuj sieć warstwową, która będzie gotowa na przyszłość

Projektowanie sieci warstwowej to nie tylko dobór przełączników, ale przede wszystkim spójna architektura access, distribution i core, uwzględniająca bezpieczeństwo, automatyzację, SD-WAN oraz rozwój Wi-Fi 6E i Wi-Fi 7.

W Nomacom projektujemy i wdrażamy nowoczesne sieci LAN oparte o Cisco Catalyst, SD-Access i centralne zarządzanie, dopasowane do realnych potrzeb biznesowych – od średnich firm po środowiska enterprise.

Sprawdź, co jeszcze możemy Ci zaoferować:

HP Poly Studio X72

System wideokonferencyjny klasy premium do dużych sal

Duże sale konferencyjne są dziś sercem strategicznych spotkań: od sesji zarządów po prezentacje dla kluczowych klientów. W erze pracy hybrydowej te pomieszczenia muszą zagwarantować taką samą jakość spotkań uczestnikom zdalnym i obecnym w sali – bez kompromisów w obrazie, dźwięku, bezpieczeństwie i prostocie obsługi. Poly Studio X72 powstał właśnie do takich zadań: jako all-in-one dla dużych przestrzeni, w którym kamera, mikrofony, głośniki i kodek działają w jednym urządzeniu. Bez konieczności instalowania komputera w sali.

Model X72 pozycjonowany jest w portfolio Poly (HP Poly) jako rozwiązanie klasy premium – z podwójną kamerą 4K 20 MP, zaawansowanymi algorytmami DirectorAI oraz technologiami audio NoiseBlockAI i Acoustic Fence, które eliminują hałas i budują „strefę głosu” w granicach sali.

Sprawdź, czy Poly Studio X72 będzie najlepszym wyborem dla Twojej sali

Doradzimy, czy X72 spełni wymagania Twojej przestrzeni, czy lepiej postawić na system modułowy Poly.

W skrócie:

Czym jest Poly Studio X72?

Poly Studio X72 to wideobar „all-in-one” zaprojektowany do dużych sal i boardroomów. W jego obudowie znajdują się: dualna kamera 4K (2×20 MP) o szerokim i wąskim kącie widzenia, beamformingowe mikrofony z zasięgiem do 7,6 m, dwukierunkowe głośniki stereo oraz kodek z wbudowanymi aplikacjami chmurowymi – bez potrzeby stosowania PC w sali.

Dla kogo? Dla klientów enterprise, którzy potrzebują prostej, spójnej i skalowalnej platformy do sal zarządu i większych przestrzeni: gdzie liczy się jakość „telewizyjna”, profesjonalna reprodukcja głosu oraz niezawodność i zarządzalność w skali wielu lokalizacji.

Kiedy X72 ma sens, a kiedy lepiej wybrać system modułowy?

X72 sprawdza się znakomicie w większości dużych sal, gdy oczekujemy minimalnej liczby komponentów, szybkiego wdrożenia, natywnego Teams/Zoom i łatwego utrzymania przez IT. Jeżeli jednak przestrzeń jest „niestandardowa” (bardzo duża kubatura, nieregularny kształt, wiele punktów mikrofonowych, kilka kamer), rozważ modułowe systemy Poly G7500 lub Studio G62 – zapewniają elastyczność doboru kamer/mikrofonów/DSP oraz bogatsze API integracyjne.

Do jakich sal i scenariuszy jest przeznaczony X72?

Duże sale konferencyjne (15–20+ osób) – dzięki połączeniu szerokiego kadru (120°) i węższego „tele” (70°) X72 obejmie cały stół, a następnie zbliży aktywnych rozmówców bez utraty jakości. Zasięg mikrofonów około 7 m pomaga w naturalnej rejestracji mowy z dalszych miejsc.

Spotkania hybrydowe o wysokich wymaganiach – natywne aplikacje Teams i Zoom (brak PC), szybkie łączenie, asystujące algorytmy audio (NoiseBlockAI, Acoustic Fence) oraz centralne zarządzanie w Poly Lens zapewniają stabilność i spójność doświadczeń.

Prezentacje dla klientów i partnerów – dwa wyjścia HDMI, wejście HDMI na treści oraz bezprzewodowe udostępnianie (AirPlay/Miracast) umożliwiają płynne pokazywanie contentu w jakości 4K.

Sale zarządu / boardroomy – „produkcyjna” reżyseria ujęć DirectorAI (m.in. speaker framing, people framing) podnosi odbiór spotkań do wysokiej rangi i ułatwia śledzenie dyskusji.

Technologie i funkcje Poly Studio X72

1️⃣ Obraz – podwójna kamera i inteligentne kadrowanie

Podwójna optyka 4K (2×20 MP) łączy szeroki kąt 120° – aby „zebrać” cały pokój– z węższym kadrem 70°– aby wyeksponować osobę mówiącą bez zniekształceń. Płynne przejścia między ujęciami obsługuje Poly DirectorAI z trybami: group framing, people framing oraz speaker framing (dostępne jest też presenter tracking), co poprawia „równość” spotkań i zmniejsza zmęczenie widza.

DirectorAI oferuje również funkcję Perimeter: administrator może zdefiniować obszar sali, w którym kamera będzie wyszukiwała twarze – przydatne przy przeszklonych ścianach i przestrzeniach otwartych.

Efekt? Obraz jest naturalny i „reżysersko” ułożony – z daleka widać kontekst, z bliska emocje i gestykulację, a przełączanie między kadrami nie rozprasza.

2️⃣ Audio – jakość dźwięku w dużych przestrzeniach

X72 wykorzystuje beamformingowe mikrofony o zasięgu do 7,62 m i dwukierunkowe głośniki stereo z aluminiowymi tweeterami i dopracowanymi portami basowymi – zapewniając zrozumiałość i wypełnienie dźwiękiem nawet w dużych salach.

Dwie flagowe technologie Poly wzmacniają czytelność mowy:

- NoiseBlockAI – z pomocą ML identyfikuje i tłumi nieludzkie odgłosy (szum HVAC, klawiatura, szelest papieru, a w nowszych wersjach także pogłos), tak aby do rozmówców docierał przede wszystkim głos.

- Acoustic Fence – tworzy „wirtualny płot dźwiękowy”, który ogranicza rejestrację rozmów spoza zdefiniowanej strefy sali (np. z korytarza), co w praktyce zmniejsza rozpraszające „przecieki” z otoczenia.

W rezultacie dźwięk jest naturalny, a uczestnicy zdalni słyszą to, co istotne – nawet gdy sala ma trudną akustykę.

3️⃣ Platformy wideokonferencyjne – natywny Teams i Zoom, bez PC

X72 działa w trybie natywnych aplikacji – uruchamia Microsoft Teams Rooms albo Zoom Rooms bezpośrednio na urządzeniu (Android/Poly VideoOS), z opcją device mode przez USB dla BYOD. Dzięki temu nie potrzeba lokalnego PC, a obsługa jest jednolita w całej organizacji.

Co ważne organizacyjnie, urządzenie i linia X (w tym X72) są certyfikowane dla Teams i Zoom, co wzmacnia długowieczność inwestycji.

Poly Studio X72 na tle innych systemów Poly

X72 vs X52 (kiedy różnica ma znaczenie)

X52 to model „średniosalowy” z pojedynczą kamerą 20 MP i 95° HFOV, optymalny dla około 15 osób. X72 oferuje podwójną kamerę (120° + 70°), dłuższy zasięg mikrofonów (do do 7,6 m) i mocniejszy układ audio dla przestrzeni do ~25 osób – różnica ma znaczenie, gdy sala jest większa, a odległości od kamery rosną.

X72 vs systemy modułowe (G7500 / G62)

Jeśli potrzebujesz maksymalnej elastyczności (wiele kamer, zewnętrzne DSP audio, mikrofony sufitowe, szczególne scenariusze prezentacyjne, złożone sterowanie), lepiej sprawdzi się G7500 lub Studio G62 – to platformy modułowe z bogatymi interfejsami, wsparciem dla wielu peryferiów i rozbudowaną integracją przez API. X72 wygrywa prostotą i czasem wdrożenia, G-seria – skalowalnością „projektową”.

X72 vs USB Video Bars

Typowe „USB bary” wymagają laptopa/PC, co komplikuje niezawodność i standaryzację. X72 ma wbudowane aplikacje chmurowe i działa bez komputera, a jednocześnie oferuje tryb USB do okazjonalnego BYOD.

Zarządzanie, bezpieczeństwo i IT

Dla działów IT kluczowe jest centralne zarządzanie oraz widoczność i kontrola nad infrastrukturą. X72 współpracuje z Poly Lens (chmura), umożliwiając zdalne wdrażanie, konfigurację, aktualizacje, analitykę i monitoring tysięcy urządzeń – z jednego panelu.

Aktualizacje i monitoring: Regularne aktualizacje oprogramowania Poly VideoOS dbają o długoterminową niezawodność i bezpieczeństwo systemów. Poly Studio X72 może być centralnie zarządzany, konfigurowany i monitorowany przez Poly Lens – dzięki czemu dział IT ma pełną kontrolę nad flotą urządzeń z poziomu jednej platformy.

Bezpieczeństwo klasy enterprise: urządzenie wspiera szyfrowanie i bezpieczne protokoły (TLS/SSH), ma elektroniczną zasłonę prywatności obiektywów i zestaw polityk zgodnych z wymaganiami korporacyjnymi. Szczegóły prywatności opisuje dokumentacja HP/Poly.

Wdrożenie Poly Studio X72 – jak to robimy?

Analiza sali i akustyki

Analiza wielkości i geometrii pomieszczenia, zastosowanych materiałów, poziomu pogłosu oraz identyfikacja źródeł hałasu. Weryfikujemy również rozmieszczenie stołu i wyświetlaczy. W przypadku trudnej akustyki planujemy elementy adaptacji oraz odpowiednią konfigurację algorytmów, takich jak NoiseBlockAI czy funkcja Perimeter.

Rekomendacja konfiguracji

Dobór optymalnego umiejscowienia Poly Studio X72, opcjonalnych mikrofonów rozszerzających (RJ11), panelu dotykowego (TC10 lub TC8) oraz okablowania. Określamy również docelowy tryb pracy systemu (Microsoft Teams, Zoom lub USB/BYOD).

Instalacja i uruchomienie

Montaż urządzenia (ściana, monitor lub uchwyt VESA), wykonanie połączeń (2× HDMI out, HDMI in, sieć), rejestracja systemu w Poly Lens oraz konfiguracja wybranej platformy wideokonferencyjnej. Całość kończymy testami połączeń.

Testy jakości

Walidacja jakości obrazu (działanie Poly DirectorAI i przełączanie ujęć), testy audio oraz pomiary zasięgu mikrofonów. Sprawdzamy także udostępnianie treści – zarówno przewodowe (HDMI), jak i bezprzewodowe (AirPlay, Miracast).

Szkolenie użytkowników

Przeprowadzamy szkolenie z obsługi sali, obejmujące m.in. scenariusze „one touch join”, dobre praktyki spotkań hybrydowych oraz zasady etykiety wideo i udostępniania treści. Szczególny nacisk kładziemy na zespoły korzystające z Microsoft Teams Rooms.

Wsparcie powdrożeniowe

Zapewniamy zdalny monitoring systemu w Poly Lens, aktualizacje oprogramowania Poly VideoOS i aplikacji oraz regularne przeglądy jakości infrastruktury audio-wideo.

Kiedy Poly Studio X72 to najlepszy wybór?

- Duże sale i zarząd – gdy liczba uczestników rośnie, a odległości od kamery są znaczne, dualna optyka 4K i większy zasięg mikrofonów X72 robią realną różnicę wobec modeli średniosalowych.

- Wysoka jakość obrazu i dźwięku – DirectorAI (group/people/speaker/presenter), NoiseBlockAI oraz Acoustic Fence podnoszą poziom odbioru u uczestników zdalnych.

- Standaryzacja sal w organizacji – all-in-one, natywne aplikacje, brak PC i centralne zarządzanie w Lens upraszczają utrzymanie i obniżają TCO.

- Teams / Zoom jako platforma główna – pełna, certyfikowana obsługa – również z perspektywą re‑certyfikacji i ścieżki wsparcia na kolejne lata.

Ograniczenia – kiedy rozważyć inne rozwiązanie

Bardzo duże lub niestandardowe przestrzenie (np. sale podzielne, audytoria, układ teatralny) – w takich scenariuszach lepszym wyborem będą systemy modułowe Poly G7500 lub Studio G62, które umożliwiają zastosowanie wielu kamer, mikrofonów sufitowych oraz zewnętrznych procesorów DSP.

Potrzeba zastosowania wielu kamer lub mikrofonów: w projektach wymagających rozbudowanego toru audio-wideo przewagę daje modularność oraz bogate możliwości integracyjne G-serii.

Wymagania AV klasy projektowej: jeżeli konieczne jest zaawansowane sterowanie obrazem i sygnałem AV, routing sygnałów lub integracja ze sterowaniem salą (BMS, Crestron), rozwiązania modułowe Poly G7500 / G62 będą bardziej adekwatne niż system all-in-one.

Podsumowanie

Rola X72 w portfolio Poly

Poly Studio X72 to „flagowy” wideobar all‑in‑one do dużych sal: łączy podwójną kamerę 4K, inteligentne kadrowanie DirectorAI, zaawansowane audio (NoiseBlockAI, Acoustic Fence), natywne Teams/Zoom oraz Poly Lens do zarządzania flotą. To rozwiązanie zaprojektowane, by „unosić” jakość spotkań o wysokiej stawce—od posiedzeń zarządu po krytyczne prezentacje sprzedażowe.

Dla kogo to najlepszy wybór?

Dla organizacji, które chcą standardu „włącz i działaj” w przestrzeniach 15–25 osób—bez PC, z gwarancją kompatybilności z głównymi platformami, świetną reżyserką obrazu i dźwiękiem „jak w sali”.

Projektujesz dużą salę konferencyjną lub salę zarządu?

Pomożemy Ci wdrożyć Poly Studio X72 lub dobrać inne systemy wideokonferencyjne Poly, dostosowane do wielkości sali, liczby uczestników oraz wymagań IT i bezpieczeństwa.

Poly Studio X52

Profesjonalne wideokonferencje dla średnich sal

Średnie sale konferencyjne to dziś jedne z najintensywniej wykorzystywanych przestrzeni w biurach. To właśnie w nich odbywają się spotkania zespołów projektowych, rozmowy z klientami, prezentacje sprzedażowe oraz regularne spotkania hybrydowe. Aby komunikacja była efektywna, potrzebne jest rozwiązanie, które zapewni wysoką jakość obrazu i dźwięku, a jednocześnie pozostanie proste w obsłudze i łatwe do wdrożenia. Takim rozwiązaniem jest Poly Studio X52.

Systemy wideokonferencyjne Poly od lat wyznaczają standardy w obszarze komunikacji biznesowej. Model X52 został zaprojektowany jako najbardziej uniwersalne rozwiązanie z serii All-in-One – idealne do średnich sal konferencyjnych, w których kompromisy jakościowe nie wchodzą w grę.

Zastanawiasz się, czy Poly Studio X52 sprawdzi się w Twojej sali?

Pomożemy dobrać odpowiedni system wideokonferencyjny do wielkości sali, liczby uczestników i platformy (Teams lub Zoom).

W skrócie:

Czym jest Poly Studio X52?

Poly Studio X52 to kompletny system wideokonferencyjny typu All-in-One, który w jednej eleganckiej obudowie łączy:

- kamerę o wysokiej rozdzielczości,

- zestaw mikrofonów i głośników,

- zaawansowane technologie audio i wideo,

- natywną obsługę aplikacji Microsoft Teams i Zoom.

Nie potrzebujesz dodatkowego komputera ani skomplikowanej infrastruktury. Wystarczy podłączyć urządzenie do ekranu i sieci – i sala jest gotowa do pracy.

Do jakich sal przeznaczony jest Poly Studio X52?

HP Poly Studio X52 został stworzony z myślą o średnich salach konferencyjnych, w których jednocześnie uczestniczy kilka lub kilkanaście osób.

Poly Studio X52 – typowe zastosowania:

- sale konferencyjne dla 6-12 osób,

- sale spotkań zespołów projektowych,

- sale hybrydowe,

- pomieszczenia do regularnych spotkań zarządczych,

- przestrzenie do wideokonferencji z klientami.

Jeżeli w Twojej organizacji małe sale obsługiwane są przez X32, a duże przez X72 lub systemy modułowe, Poly Studio X52 stanowi idealny „środek” całej architektury sal.

Najważniejsze funkcje i technologie Poly Studio X52

Kamera, która sama zadba o idealny kadr

Dzięki technologii Poly DirectorAI, system:

- automatycznie wykrywa uczestników,

- dynamicznie dostosowuje ujęcie do sytuacji,

- zapewnia naturalny obraz nawet przy zmianach liczby osób w sali.

Efekt? Profesjonalne spotkania bez ręcznego sterowania kamerą.

Audio, które zachwyca klarownością

X52 wykorzystuje technologie:

- NoiseBlockAI – inteligentne filtrowanie szumów,

- Acoustic Fence – odcięcie dźwięków spoza obszaru spotkania,

- naturalne i równomierne zbieranie głosu z sali.

Nawet w dynamicznym biurze rozmowy pozostają wyraźne i komfortowe.

Spotkania bez komputera w sali konferencyjnej

Poly Studio X52 działa natywnie na:

- Microsoft Teams Rooms,

- Zoom Rooms,

- Z integracją kalendarza i szybkim dołączaniem do spotkań.

To prostota dla użytkowników i mniejsza liczba urządzeń do utrzymania dla działu IT.

Poly Studio X52 a inne systemy wideokonferencyjne Poly

W portfolio Poly model X52 zajmuje bardzo istotne miejsce – jest najbardziej uniwersalnym rozwiązaniem typu All-in-One.

Porównanie w skrócie:

- X32 vs X52 – X32 do małych sal, X52 do średnich przestrzeni z większą liczbą uczestników.

- X52 vs X72 – X72 przeznaczony jest do dużych sal i sal zarządu.

- X52 vs USB Video Bars – X52 działa bez PC, oferując większą stabilność i spójność doświadczenia.

Dzięki temu systemy wideokonferencyjne Poly można łatwo skalować w całej organizacji.

Dlaczego firmy wybierają Poly Studio X52?

✔ spójny standard wideokonferencji w całej organizacji,

✔ profesjonalna jakość obrazu i dźwięku,

✔ krótkie i bezproblemowe wdrożenie,

✔ obsługa bez komputera = niższe koszty utrzymania,

✔ pewność działania i bezpieczeństwo klasy korporacyjnej.

To system, który nie tylko podnosi jakość spotkań, ale realnie usprawnia pracę zespołów.

Integracja z Microsoft Teams i Zoom

HP Poly Studio X52 idealnie wpisuje się w środowiska, w których standardem są: Microsoft Teams, a także Zoom.

System oferuje: integrację z kalendarzem, szybkie dołączanie do spotkań, spójny interfejs użytkownika w całej organizacji, a także zgodność z politykami bezpieczeństwa IT.

Dzięki temu systemy wideokonferencyjne Poly są chętnie wybierane przez firmy, które stawiają na standaryzację.

X52 w praktyce – realne scenariusze użycia

Spotkania zespołów projektowych

X52 zapewnia naturalną komunikację w zespołach pracujących w modelu hybrydowym, eliminując bariery pomiędzy uczestnikami w sali i zdalnie.

Spotkania z klientami

Profesjonalna jakość obrazu i dźwięku wpływa bezpośrednio na wizerunek firmy i komfort rozmów biznesowych.

Regularne spotkania zarządcze

Stabilność i prostota obsługi sprawiają, że X52 świetnie sprawdza się w codziennych spotkaniach decyzyjnych.

Zarządzanie i bezpieczeństwo – perspektywa działu IT

HP Poly Studio X52 został zaprojektowany z myślą o środowiskach korporacyjnych:

- centralne zarządzanie urządzeniami,

- aktualizacje oprogramowania,

- zgodność z wymaganiami bezpieczeństwa,

- integracja z infrastrukturą IT.

Dzięki temu wdrożenie nie obciąża zespołów IT i nie wymaga skomplikowanej obsługi.

Jak wdrażamy systemy wideokonferencyjne u klientów?

Oferujemy kompleksową obsługę IT firm. Nasz proces wdrożenia obejmuje:

1️⃣ Audyt sali i potrzeb użytkowników

2️⃣ Dobór optymalnej konfiguracji

3️⃣ Instalację i pełną konfigurację

4️⃣ Integrację z Teams lub Zoom

5️⃣ Testy jakości

6️⃣ Szkolenie użytkowników

7️⃣ Wsparcie po wdrożeniu

Zapewniamy, że urządzenie działa perfekcyjnie od pierwszego dnia.

Kiedy HP Poly Studio X52 to najlepszy wybór?

Poly Studio X52 to idealne rozwiązanie, jeśli:

- wyposażasz średnie sale konferencyjne,

- prowadzisz regularne spotkania hybrydowe,

- zależy Ci na jakości i prostocie,

- używasz Microsoft Teams lub Zoom,

- chcesz standaryzować infrastrukturę spotkań.

Ograniczenia urządzenia, o których warto wiedzieć

HP Poly Studio X52:

- nie jest przeznaczony do bardzo dużych sal,

- ma ograniczone możliwości rozbudowy w porównaniu do systemów modułowych,

- najlepiej sprawdza się w pomieszczeniach o dobrej akustyce.

W większych przestrzeniach lepszym wyborem będą inne systemy wideokonferencyjne Poly, takie jak X72 lub rozwiązania modułowe.

Podsumowanie

Poly Studio X52 to najbardziej uniwersalny system z serii All-in-One, zaprojektowany do średnich sal konferencyjnych. Łączy wysoką jakość obrazu i dźwięku, prostotę obsługi oraz bezpieczeństwo klasy biznesowej.

Jeżeli szukasz rozwiązania, które zapewni profesjonalny standard spotkań w Twojej firmie, systemy wideokonferencyjne Poly, a w szczególności model X52, są jednym z najlepszych wyborów w swojej klasie.

Szukasz profesjonalnego systemu wideokonferencyjnego do średniej sali?

Doradzimy, zaprojektujemy i wdrożymy Poly Studio X52 lub inne systemy wideokonferencyjne Poly, dopasowane do Twojej przestrzeni, liczby uczestników oraz wymagań IT. Zapewniamy kompleksowe wsparcie – od analizy potrzeb i wyceny, po konfigurację i opiekę powdrożeniową.